Siehe auch Systemeinstellungen (die Dialogbox „Optionen“).

Im Dialogfeld Optionen können Sie eine Reihe von Einstellungen bezüglich der allgemeinen Oberfläche und Funktionalität des Systems vornehmen.

Verfügbare Funktionalität hängt vom verwendeten System ab. Die vollständige Liste der Funktionen finden Sie auf der Produktübersichtsseite auf der Milestone Website (https://www.milestonesys.com/products/software/xprotect-comparison/).

Gehen Sie zu Tools > Optionen, um das Dialogfeld zu öffnen.

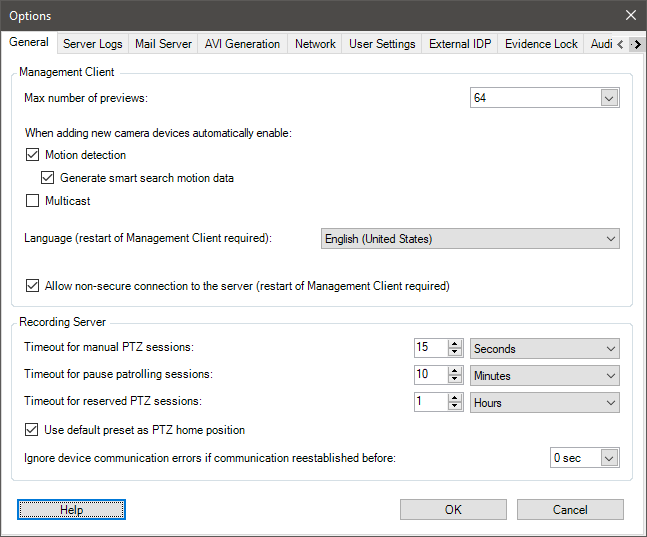

Registerkarte „Allgemein“ (Optionen)

Auf der Registerkarte „Allgemein“ können Sie allgemeine Einstellungen für den Management Client und den Aufzeichnungsserver festlegen.

Management Client

Name | Beschreibung |

|---|---|

| Maximale Anzahl von Vorschauen: | Wählen Sie die Höchstzahl der Miniaturbilder, die im Bereich Vorschau angezeigt werden. Der Standardwert beträgt 64 Miniaturbilder. Wählen Sie aus dem Menü Aktion > Aktualisieren, damit die Änderungen übernommen werden. Eine hohe Bildrate zusammen mit einer großen Anzahl an Miniaturbildern kann das System verlangsamen. |

| Beim Hinzufügen neuer Kamerageräte automatisch aktivieren: Bewegungserkennung | Aktivieren Sie das Kontrollkästchen, um die Bewegungserkennung auf neuen Kameras zu aktivieren, die Sie dem System mithilfe des Assistenten Hardware hinzufügen hinzufügen. Diese Einstellung beeinflusst nicht die Einstellungen für die Bewegungserkennung auf bestehenden Kameras. Sie können die Bewegungserkennung einer Kamera auf der Registerkarte Bewegung aktivieren und deaktivieren. |

| Beim Hinzufügen neuer Kamerageräte automatisch aktivieren: Bewegungsdaten für Smart Search erzeugen | Die Erstellung von Bewegungsdaten für Smart Search erfordert, dass die Bewegungserkennung für die Kamera aktiviert ist. Aktivieren Sie das Kontrollkästchen, um die Erzeugung von Smart-Search-Bewegungsdaten für neue Kameras zu aktivieren, wenn Sie diese mit Hilfe des Assistenten Hardware hinzufügen zum System hinzufügen. Diese Einstellung beeinflusst nicht die Einstellungen für die Bewegungserkennung auf bestehenden Kameras. Sie können die Erstellung von Smart Search-Bewegungsdaten für eine Kamera auf der Registerkarte Bewegung aktivieren und deaktivieren. |

| Beim Hinzufügen neuer Kamerageräte automatisch aktivieren: Multicast | Aktivieren Sie das Kontrollkästchen, um Multicast auf neuen Kameras zu aktivieren, die Sie mithilfe des Assistenten Hardware hinzufügen hinzufügen. Diese Einstellung beeinflusst nicht die Multicast-Einstellungen auf bestehenden Kameras. Sie können Live-Multicasting für eine Kamera auf der Registerkarte Client aktivieren und deaktivieren. |

| Sprache | Wählen Sie die Sprache des Management Client. Starten Sie den Management Client neu, um die neue Sprache zu verwenden. |

| Nicht sichere Verbindung zum Server zulassen | Aktivieren Sie das Kontrollkästchen, um eine nicht sichere Serververbindung mithilfe des HTTP-Protokolls zuzulassen. (Benutzer werden nicht gefragt, ob eine nicht sichere Serververbindung zugelassen werden soll). Starten Sie den Management Client neu, um diese Einstellung zu verwenden. |

Aufzeichnungsserver

Name | Beschreibung |

|---|---|

| Zeitüberschreitung für manuelle PTZ-Sitzungen: | Client-Benutzer mit den erforderlichen Benutzerrechten können die Überwachung von PTZ-Kameras von Hand unterbrechen. Wählen Sie aus, wie viel Zeit vergangen sein sollte, bis reguläre Wachrundgänge nach einer manuellen Unterbrechung wieder aufgenommen werden. Diese Einstellungen betreffen alle PTZ-Kameras in Ihrem System. Die Standardeinstellung ist 15 Sekunden. Wenn Sie für die Kameras individuelle Zeitüberschreitungen möchten, bestimmten Sie diese auf der Registerkarte Voreinstellungen für die Kamera. |

| Zeitüberschreitung für Sitzungen "Wachrundgang anhalten": | Client-Benutzer mit einer ausreichenden PTZ-Priorität können Wachrundgänge auf PTZ-Kameras anhalten. Wählen Sie aus, wie viel Zeit vergangen sein sollte, bis reguläre Wachrundgänge nach dem Anhalten wieder aufgenommen werden. Diese Einstellungen betreffen alle PTZ-Kameras in Ihrem System. Die Standardeinstellung ist 10 Minuten. Wenn Sie für die Kameras individuelle Zeitüberschreitungen möchten, bestimmten Sie diese auf der Registerkarte Voreinstellungen für die Kamera. |

| Zeitüberschreitung für reservierte PTZ-Sitzungen: | Legen sie eine Standardzeitüberschreitung für reservierte PTZ-Sitzungen fest. Wenn ein Benutzer eine reservierte PTZ-Sitzung ausführt, kann die PTZ-Kamera nicht von anderen verwendet werden, bis sie entweder manuell freigegeben wurde oder die Zeit überschritten wurde. Die Standardeinstellung ist 1 Stunde. Wenn Sie für die Kameras individuelle Zeitüberschreitungen möchten, bestimmten Sie diese auf der Registerkarte Voreinstellungen für die Kamera. |

| Standardvoreinstellung als PTZ-Ausgangsposition verwenden | Aktivieren Sie dieses Kontrollkästchen, um die standardmäßige Preset Position anstelle der Ausgangsposition von PTZ-Kameras bei Aktivierung der Schaltfläche Ausgangsposition in einem Client zu verwenden. Für die Kamera muss eine Preset Position festgelegt werden. Wenn keine standardmäßige Preset Position definiert ist, wird beim Aktivieren der Schaltfläche Home in einem Client nichts ausgelöst. Dieses Kontrollkästchen ist standardmäßig ausgewählt. Zuweisen einer standardmäßigen Preset PositionVoreingestellte Standardposition einer Kamera als Standard zuweisen |

| Geräte-Verbindungsfehler ignorieren, wenn die Verbindung wiederhergestellt wird vor: | Das System protokolliert alle Kommunikationsfehler auf Hardware und Geräten, hier wählen Sie jedoch aus, wie lange ein Kommunikationsfehler vorliegen muss, bevor der Regel-Engine das Ereignis Kommunikationsfehler auslöst. |

Registerkarte „Serverprotokolle“ (Optionen)

Auf der Registerkarte Serverprotokolle können Sie Einstellungen für die Management-Server-Protokolle des Systems vornehmen.

Ältere Informationen finden Sie unter Benutzeraktivitäten, Ereignisse, Maßnahmen und Fehler erkennen.

Name | Beschreibung |

|---|---|

| Protokolle | Wählen Sie einen Protokolltyp zum Konfigurieren aus:

|

| Einstellungen | Deaktivieren oder aktivieren Sie die Protokolle und legen Sie die Speicherzeit fest. 2018 R2 und früheren Komponenten erlauben, Protokolle aufzuzeichnen Weitere Informationen finden Sie unter 2018 R2 und früheren Komponenten erlauben, Protokolle aufzuzeichnen. Für Systemprotokolle können Sie die Nachrichtenstufen festlegen, die Sie protokollieren möchten:

„Protokollierung der Benutzerzugriffe“ aktivieren für Auditprotokolle, wenn das System alle Benutzeraktionen im XProtect Smart Client protokollieren soll. Das sind z. B. Exporte, Aktivierung von Ausgängen und Ansehen von Live-Aufnahmen über Kameras oder die Wiedergabe einer Aufzeichnung. Festlegen:

|

Registerkarte „Mailserver“ (Optionen)

Auf der Registerkarte Mailserver können Sie die Einstellungen für den Mailserver Ihres Systems festlegen.

Weitere Informationen finde Sie unter Benachrichtigungsprofile (Erklärung).

Name | Beschreibung |

|---|---|

| E-Mail-Absenderadresse: | Geben Sie die E-Mailadresse ein, die als Absender der E-Mailbenachrichtigungen für alle Benachrichtigungsprofile angezeigt werden soll. Beispiel: sender@organization.org. |

| E-Mail-Server-Adresse: | Geben Sie den Namen des SMTP-Mailservers ein, der e-Mail-Benachrichtigungen sendet. Beispiel: mailserver.organization.org. |

| E-Mail-Server-Port: | Der für Verbindungen zum Server verwendete TCP-Port. Der Standardport ist 25 für unverschlüsselte Verbindungen, verschlüsselte Verbindungen verwenden typischerweise den Port 465 oder 587. |

| Verbindung zu dem Server verschlüsseln | Wenn Sie die Kommunikation zwischen dem Management Server und dem SMTP-Mailserver sichern wollen, aktivieren Sie dieses Kontrollkästchen. Die Verbindung wird mithilfe des E-Mail-Protokollbefehls STARTTLS gesichert. In diesem Modus beginnt die Sitzung zunächst mit einer unverschlüsselten Verbindung, dann wird vom SMTP-Mail- Server ein STARTTLS-Befehl an den Management Server gegeben, um auf die sichere Kommunikation mit SSL umzuschalten. |

| Server erfordert Login | Wenn diese Option aktiviert ist, müssen Sie einen Benutzernamen und ein Passwort für die Benutzer zur Anmeldung beim Mailserver festlegen. |

Registerkarte „AVI-Generierung“ (Optionen)

Auf der Registerkarte AVI-Generierung können Sie Komprimierungseinstellungen für die Generierung von AVI-Videoclipdateien festlegen. Diese Einstellungen sind erforderlich, wenn Sie AVI-Dateien an E-Mailbenachrichtigungen anhängen möchten, die von durch Regeln ausgelösten Benachrichtigungsprofilen gesendet werden.

Siehe auch Benachrichtigungen per E-Mail nach Regeln auslösen.

Name | Beschreibung |

|---|---|

| Kompressor: | Wählen Sie den Codec (Komprimierungs-/Dekomprimierungstechnologie) aus, den Sie anwenden möchten. Sollten Sie mehr Codecs auf der Liste zur Auswahl haben wollen, installieren Sie diese auf dem Management-Server. |

| Komprimierungsqualität: | (Nicht verfügbar für alle Codecs). Verwenden Sie den Schieberegler, um den Komprimierungsgrad zu wählen (0 – 100), der vom Codec durchgeführt werden soll. 0 bedeutet keine Komprimierung, wodurch im Allgemeinen die Bildqualität und die Dateigröße zunimmt. 100 bedeutet maximale Komprimierung, wodurch im Allgemeinen die Bildqualität und die Dateigröße abnimmt. Wenn der Schieberegler nicht verfügbar ist, wird die Komprimierungsqualität ausschließlich durch den ausgewählten Codec bestimmt. |

| Keyframe alle: | (Nicht verfügbar für alle Codecs). Wenn Sie Keyframes verwenden möchten, aktivieren Sie das Kontrollkästchen und legen Sie die gewünschte Anzahl an Bildern zwischen den Keyframes fest. Keyframes sind einzelne Bilder, die in einem bestimmten Intervall gespeichert werden. Im Keyframe wird die gesamte Ansicht der Kamera aufgezeichnet, während in den folgenden Frames nur die geänderten Pixel aufgezeichnet werden. So kann die Größe von Dateien beträchtlich verringert werden. Wenn das Kontrollkästchen nicht verfügbar oder nicht aktiviert ist, enthält jedes Bild die gesamte Ansicht der Kamera. |

| Datenrate | (Nicht verfügbar für alle Codecs). Wenn Sie eine bestimmte Datenrate festlegen möchten, aktivieren Sie das Kontrollkästchen und legen Sie die Anzahl der Kilobytes pro Sekunde fest. Die Datenrate entscheidet über die Größe der angehängten AVI-Datei. Wenn das Kontrollkästchen nicht verfügbar oder nicht aktiviert ist, wird die Datenrate vom ausgewählten Codec bestimmt. |

Netzwerk-Registerkarte (Optionen)

Auf der Registerkarte Netzwerk können Sie die IP-Adressen der lokalen Clients festlegen, wenn sich die Clients über das Internet mit dem Aufzeichnungsserver verbinden sollen. Das Überwachungssystem erkennt dann, dass sie vom lokalen Netzwerk kommen.

Sie können auch die IP-Version des Systems festlegen: IPv4 oder IPv6. Standardwert ist IPv4.

Lesezeichen-Registerkarte (Optionen)

Verfügbare Funktionalität hängt vom verwendeten System ab. Die vollständige Liste der Funktionen finden Sie auf der Produktübersichtsseite auf der Milestone Website (https://www.milestonesys.com/products/software/xprotect-comparison/).

Auf der Registerkarte Lesezeichen können Sie Einstellungen für Lesezeichen, ihre IDs und Funktionen in XProtect Smart Client festlegen.

Name | Beschreibung |

|---|---|

| Präfix der Lesezeichen-ID: | Legen Sie ein Präfix für Lesezeichen fest, das von allen Benutzern von XProtect Smart Client erstellt wird. |

| Standardmäßige Lesezeichenzeit | Legen Sie die standardmäßige Start- und Endzeit für Lesezeichen fest, die in XProtect Smart Client erstellt werden. Diese Einstellung muss abgestimmt werden mit:

|

Angaben dazu, wie Sie Lesezeichenberechtigungen einer Rolle festlegen können, finden Sie unter Registerkarte „Geräte“ (Rollen).

Registerkarte „Benutzereinstellungen“ (Optionen)

Auf der Registerkarte Benutzereinstellungen können Benutzer ihre bevorzugten Einstellungen festlegen, z. B. ob eine Nachricht angezeigt werden soll, wenn Fernaufzeichnung aktiviert ist.

Registerkarte des externen IDP (Optionen)

Auf der Registerkarte Externer IDP in Management Client können Sie einen externen IDP hinzufügen und konfigurieren sowie Ansprüche aus dem externen IDP registrieren.

Name | Beschreibung |

|---|---|

| Aktiviert | Der externe IDP ist standardmäßig aktiviert. |

| Name | Der Name für den externen IDP. Der Name erscheint im Feld Authentifizierung im Anmeldefenster Ihres Clients. |

| Authentifizierungsautorität | Der URL des externen IDP. |

| Hinzufügen | Fügen Sie einen externen IDP hinzu und konfigurieren Sie ihn Wenn Sie Hinzufügen wählen, wird das Dialogfeld Externer IDP geöffnet und Sie können die Informationen für die Konfiguration eingeben, siehe Konfigurieren eines externen IDP unter der Tabelle. |

| Bearbeiten | Bearbeiten der Konfiguration des externen IDP. |

| Entfernen | Entfernen der Konfiguration des externen IDP. Wenn Sie die Konfiguration eines externen IDP löschen, können sich die Benutzer, die über diesen externen IDP authentifiziert werden, nicht mehr am XProtect-VMS anmelden. Wenn Sie den externen IDP wieder hinzufügen, werden bei der Anmeldung neue Benutzer angelegt, da sich die ID des externen IDP geändert hat. |

Konfiguration eines externen IDP

-

Um einen externen IDP hinzuzufügen, wählen Sie Hinzufügen im Abschnitt Externer IDP und geben Sie die Informationen in der nachstehenden Tabelle ein: Sie können nur einen externen IDP hinzufügen:

Name | Beschreibung |

|---|---|

| Name | Der Name für den externen IDP, den Sie hier eingeben, erscheint im Feld Authentifizierung im Anmeldefenster Ihres Clients. |

| Client ID und Client-Geheimnis | Muss vom externen IDP bezogen werden. Die Client-ID und das Client-Geheimnis werden benötigt, um sicher mit dem externen IDP zu kommunizieren. |

| Callback-Pfad: | Teil einer URL für den umgeleiteten Authentifizierungsfluss zur Anmeldung von Benutzern. Der Anmeldevorgang für Benutzer wird im XProtect VMS initiiert. Ein Browser wird mit einer Anmeldeseite gestartet, die vom externen IDP gehostet wird. Wenn der Authentifizierungsprozess abgeschlossen ist, wird der Rückrufpfad (XProtect Anmeldeadresse + /idp/ + Rückrufpfad) aufgerufen und der Benutzer wird zur XProtect VMS umgeleitet. Der Standardwert ist "/signin-oidc". Das Umleitungsformat Der Rückrufpfad wird aus der im Client eingegebenen Anmeldeadresse + /idp/ + dem auf dem externen IDP konfigurierten Rückrufpfad erstellt. Der URI ist kundenspezifisch, daher sind die URIs beispielsweise für Smart Client und XProtect Web Client unterschiedlich. Die Adresse des Management-Servers ist die Adresse, die Sie im Anmeldedialogfeld in Smart Client oder XProtect Management Clienteingeben. Für XProtect Web Client und XProtect Mobile ist die Umleitungsadresse die eingegebene Adresse + Port + /idp/ + Rückrufpfad. |

| Aufforderung zur Anmeldung | Geben Sie dem externen IDP gegenüber an, ob der Benutzer eingeloggt bleiben soll oder ob eine Überprüfung des Benutzers erforderlich ist. Je nach externem IDP kann die Überprüfung eine Passwortüberprüfung oder eine vollständige Anmeldung umfassen. |

| Für die Erstellung von Benutzernamen verwendeter Anspruch: | Geben Sie optional an, welcher Anspruch aus dem externen IDP verwendet werden soll, um einen eindeutigen Benutzernamen für den automatisch bereitgestellten Benutzer im VMS zu erzeugen. Weitere Informationen über eindeutige Benutzernamen, die aufgrund von Ansprüchen erstellt werden, finden Sie unter Eindeutige Benutzernamen für Benutzer von externen IDPs. |

| Umfänge: | Verwenden Sie optional Bereiche, um die Anzahl der Ansprüche zu begrenzen, die Sie von einem externen IDP erhalten. Wenn Sie wissen, dass die für Ihr VMS relevanten Ansprüche in einem bestimmten Bereich liegen, können Sie den Bereich verwenden, um die Anzahl der Ansprüche zu begrenzen, die Sie aus dem externen IDP erhalten. |

Anspruch registrieren

Wenn Sie Ansprüche aus dem externen IDP registriert haben, können Sie die Ansprüche den Rollen im VMS zuordnen, um die Benutzerrechte im VMS zu bestimmen. Weitere Informationen finden Sie unter Zuordnung von Ansprüchen aus einem externen IDP.

-

Um einen externen IDP hinzuzufügen, wählen Sie Hinzufügen im Abschnitt Externer IDP und geben Sie die Informationen in der nachstehenden Tabelle ein:

Name | Beschreibung |

|---|---|

| Externer IDP | Der Name für den externen IDP. |

| Name der Forderung | Name des Anspruchs, wie er im externen IDP definiert wurde. In diesem Feld muss der Name des Anspruchs genau so eingegeben werden, wie er im externen IDP festgelegt ist. Der Name des Anspruchs erscheint nirgendwo sonst im Management Client. |

| Anzeigename | Der Anzeigename eines Anspruchs. Dies ist der Name, der in der Rolleneinrichtung in Management Client erscheint. |

| Groß-/Kleinschreibung | Gibt an, ob beim Wert einer Forderung zwischen Groß- und Kleinschreibung unterschieden wird. Beispiele für Werte, bei denen in der Regel zwischen Groß- und Kleinschreibung unterschieden wird: - Textdarstellungen von IDs wie z. B. einer Guid: F951B1F0-2FED-48F7-88D3-49EB5999C923 or OadFgrDesdFesff= Beispiele für Werte, bei denen in der Regel nicht zwischen Groß- und Kleinschreibung unterschieden wird: - E-Mail-Adressen . |

| Hinzufügen, Bearbeiten, Entfernen | Registrierung und Pflege von Ansprüchen. Wenn Sie einen Anspruch auf der Website des externen IDP ändern, müssen sich die Benutzer erneut beim XProtect Client anmelden. Angenommen ein Benutzer, Bob, z.B. Bediener sein soll. Der Anspruch wird dann auf der Website des externen IDP zu Bob hinzugefügt. Wenn Bob jedoch bereits bei XProtect angemeldet ist, muss er sich erneut anmelden, damit die Änderung wirksam wird. |

Umleitungs-URIs für Web-Clients

Die Umleitungs-URI ist der Ort, an den der Benutzer nach einer erfolgreichen Anmeldung umgeleitet wird. Die Umleitungs-URIs müssen exakt mit den Adressen der Webclients übereinstimmen. Sie können sich zum Beispiel nicht über einen externen IDP anmelden, wenn Sie XProtect Web Client über https://localhost:8082/index.html und die Umleitungs-URI für die von Ihnen hinzugefügten Webclients https://127.0.0.1:8082/index.html öffnen.

Name | Beschreibung |

|---|---|

| URI | Der URI von XProtect Web Client im Format https://[mobile server]:[port]/index.html. Bei den Umleitungs-URIs wird nicht zwischen Groß- und Kleinschreibung unterschieden. Geben Sie für jede Adresse, die für den Zugriff auf den XProtect Mobile-Server/ XProtect Web Client verwendet werden kann, einen Umleitungs-URI ein. Zum Beispiel können die Umleitungs-URIs sowohl mit als auch ohne die Domain-Details verwendet werden.

|

| Hinzufügen, Bearbeiten, Entfernen | Registrierung und Verwaltung von Umleitungs-URIs. Wenn Sie URIs entfernen, müssen Sie mindestens eine Umleitungs-URI behalten, damit das System funktioniert. |

Registerkarte „Customer Dashboard" (Kunden-Dashboard) (Optionen)

Auf der Registerkarte Customer Dashboard (Kunden Dashboard) können Sie Milestone Customer Dashboard aktivieren oder deaktivieren.

Kunden Dashboard ist ein Online-Überwachungsdienst, der Systemadministratoren oder anderen Personen, die Zugriff auf Informationen zur Ihrer Systeminstallation haben, eine grafische Übersicht über den aktuellen Status Ihres Systems bietet, einschließlich mögliche technische Probleme wie Kameraausfälle.

Sie können das Kontrollkästchen jederzeit aktivieren oder deaktivieren, um Ihre Kunden–Dashboard-Einstellungen zu ändern.

Registerkarte Beweissicherung (Optionen)

Verfügbare Funktionalität hängt vom verwendeten System ab. Die vollständige Liste der Funktionen finden Sie auf der Produktübersichtsseite auf der Milestone Website (https://www.milestonesys.com/products/software/xprotect-comparison/).

Auf der Registerkarte Beweissicherung können Sie Beweissicherungsprofile bearbeiten und die Dauer festlegen, die Ihre Clientbenutzer auswählen können, um den Schutz der Daten zu gewährleisten.

Name | Beschreibung |

|---|---|

| Beweissicherungsprofile | Eine Liste mit angelegten Beweissicherungsprofilen. Sie können Beweissicherungsprofile hinzufügen und entfernen. Sie können das Standard-Beweissicherungsprofil nicht entfernen. Sie können jedoch die Zeitoptionen und den Namen des Profils ändern. |

| Sicherungszeitoptionen: | Die Beweissicherungsdauer, die Clientbenutzer auswählen können. Verfügbare Optionen sind Stunde(n), Tag(e), Woche(n), Monat(e), Jahr(e), unbestimmt oder benutzerdefiniert. |

Angaben zur Festlegung der Zugriffsberechtigungen einer Rolle für die Beweissicherung finden Sie in den Rolleneinstellungen unter Registerkarte „Geräte“ (Rollen).

Registerkarte „Audionachrichten“ (Optionen)

Über die Registerkarte Audionachrichten können Sie Dateien mit Audionachrichten hochladen, deren Sendung durch bestimmte Regeln ausgelöst wird.

Es können maximal 50 Dateien hochgeladen werden und die maximale Größe beträgt 1 MB pro Datei.

Name | Beschreibung |

|---|---|

| Name | Zeigt den Namen einer Nachricht an. Sie geben den Namen beim Hinzufügen der Nachricht ein. Klicken Sie auf Hinzufügen, um eine Nachricht auf das System hochzuladen. |

| Beschreibung | Zeigt eine Beschreibung der Nachricht an. Sie geben die Beschreibung beim Hinzufügen der Nachricht ein. Sie können als Beschreibung den Verwendungszweck oder die Nachricht selbst angeben. |

| Hinzufügen | Damit können Sie Audionachrichten auf das System hochladen. Unterstützt werden die standardmäßigen Audiodateiformate von Windows:

|

| Bearbeiten | Damit können Sie den Namen und die Beschreibung bearbeiten oder die jeweilige Datei ersetzen. |

| Entfernen | Damit löschen Sie die Audionachricht von der Liste. |

| Wiedergeben | Klicken Sie auf diese Schaltfläche, um sich die Audionachricht von dem Computer anzuhören, auf dem Management Client ausgeführt wird. |

Zum Festlegen einer Regel, die die Wiedergabe von Audiodateien auslöst, siehe Eine Regel hinzufügen.

Allgemein weiteres zu den Maßnahmen, die sie in Regeln verwenden können, finden Sie unter Aktionen und Stoppaktionen.

Die Registerkarte "Privatsphäreneinstellungen"

Auf der Registerkarte Privatsphäreneinstellungen können Sie die Erhebung von Nutzungsdaten von folgenden Quellen aktivieren oder deaktivieren:

-

mobile Clients und

-

Desktop-Clients und Plug ins.

Indem Sie die Erhebung von Nutzungsdaten aktivieren, stimmen Sie der Nutzung der Technologie von Milestone Systems als Drittanbieter durch Google zu, bei dem nicht auszuschließen ist, dass Daten auch in den USA verarbeitet werden. Weitere Informationen über den Datenschutz und die Erhebung von Nutzungsdaten finden Sie im Datenschutzleitfaden zur DSGVO.

Registerkarte Zutrittskontrollereignisse (Zutrittskontrolle)

Zur Nutzung von XProtect Access müssen Sie eine Basislizenz erworben haben, die Ihnen den Zugriff auf diese Funktion erlaubt.

Name | Beschreibung |

|---|---|

| Fenster "Entwicklungseigenschaften" anzeigen | Wenn ausgewählt, erscheinen zusätzliche Entwicklerinformationen für Zutrittskontrolle > Allgemeine Einstellungen. Diese Einstellung sollte nur von Entwicklern verwendet werden, die Zutrittskontrollsysteme integrieren. |

Registerkarte „Analyseereignisse“ (Optionen)

Auf der Registerkarte Analyseereignisse können Sie die Funktion Analyseereignisse aktivieren und genauer bestimmen.

Name | Beschreibung |

|---|---|

| Aktivieren | Legen Sie fest, ob Sie Analyseereignisse verwenden möchten. Standardmäßig ist diese Funktion deaktiviert. |

| Port | Legen Sie den Port fest, der von dieser Funktion verwendet werden soll. Die standardmäßige Portnummer lautet 9090. |

| Alle Netzwerkadressen oder Angegebenen Netzwerkadressen | Legen Sie fest, ob Ereignisse von allen IP-Adressen/Hostnamen zugelassen werden oder nur Ereignisse von IP-Adressen/Hostnamen, die auf der Adressliste (siehe unten) aufgeführt werden. |

| Adressliste | Legen Sie eine Liste vertrauenswürdiger IP-Adressen/Hostnamen an. Die Liste filtert eingehende Daten, sodass nur Ereignisse von bestimmten IP-Adressen/Hostnamen zugelassen werden. Sie können die Adressformate beider Domänen-Namen-Systeme (DNS), IPv4 und IPv6 verwenden. Sie können Adressen zu Ihrer Liste hinzufügen, indem Sie jede IP-Adresse oder jeden Hostnamen manuell eingeben oder eine externe Adressliste importieren.

|

Registerkarte „Alarme und Ereignisse“ (Optionen)

Über die Registerkarte Alarme und Ereignisse können Sie Einstellungen für Alarme, Ereignisse und Protokolle festlegen. Weitere Informationen zu diesen Einstellungen finden Sie auch unter Größenbegrenzung für die Datenbank.

Name | Beschreibung | |

|---|---|---|

| Geschlossene Alarme beibehalten für: | Legen Sie eine Anzahl an Tagen fest, für welche die Alarme mit dem Status Geschlossen in der Datenbank gespeichert bleiben. Wenn Sie den Wert auf 0 setzen, wird der Alarm gelöscht, nachdem er geschlossen wurde. Alarme besitzen immer einen Zeitstempel. Wird der Alarm von einer Kamera ausgelöst, dann wird mit dem Zeitstempel ein Bild vom Zeitpunkt des Alarms gespeichert. Die Alarminformation selbst wird auf dem Event Server gespeichert, während die Videoaufnahmen, die zu dem angehängten Bild gehören, auf dem Server des entsprechenden Überwachungssystems gespeichert werden. | |

| Alle anderen Alarme beibehalten für: | Legen Sie die Anzahl an Tagen fest, für welche die Alarme mit dem Status Neu, Wird verarbeitet oder Zurückgestellt gespeichert werden. Wenn Sie den Wert auf 0 festlegen, erscheint der Alarm im System, wird aber nicht gespeichert. Alarme besitzen immer einen Zeitstempel. Wird der Alarm von einer Kamera ausgelöst, dann wird mit dem Zeitstempel ein Bild vom Zeitpunkt des Alarms gespeichert. Die Alarminformation selbst wird auf dem Event Server gespeichert, während die Videoaufnahmen, die zu dem angehängten Bild gehören, auf dem Server des entsprechenden Überwachungssystems gespeichert werden. | |

| Verbose-Protokollierung aktivieren | Markieren Sie das Kontrollkästchen, um ein detailliertes Protokoll der Event Server-Kommunikation aufzubewahren. Es wird für die Anzahl an Tagen gespeichert, die im Feld Protokolle beibehalten für festgelegt wurde. | |

| Ereignistypen | Legen Sie die Anzahl an Tagen fest, für welche die Ereignisse in der Datenbank gespeichert werden sollen. Es gibt zwei Möglichkeiten, dies zu tun:

Wenn der Wert 0 beträgt, werden die Ereignisse nicht in der Datenbank gespeichert. Externe Ereignisse (benutzerdefinierte Ereignisse, generische Ereignisse und Eingangsereignisse) werden standardmäßig auf 0 gesetzt und der Wert kann nicht geändert werden. Der Grund dafür ist, dass diese Ereignistypen so häufig auftreten, dass ihre Speicherung in der Datenbank Leistungsprobleme verursachen könnte. | |

Registerkarte „Generische Ereignisse“ (Optionen)

Auf der Registerkarte Generische Ereignisse können Sie generische Ereignisse und Einstellungen zu Datenquellen festlegen.

Für weitere Informationen zum Konfigurieren von generischen Ereignissen siehe Generische Ereignisse (Erklärung).

Name | Beschreibung |

|---|---|

| Datenquelle | Sie können zwischen zwei standardmäßigen Datenquellen wählen und eine benutzerdefinierte Datenquelle einstellen. Die Wahl hängt von Ihrem Drittanbieterprogramm und/oder der Hardware oder Software ab, die Sie als Interface verwenden möchten: Kompatibel: Werkseinstellungen sind aktiviert, Echo bei allen Bytes, TCP und UDP, nur IPv4, Port 1234, kein Trennzeichen, nur lokaler Host, aktuelle Codepage-Verschlüsselung (ANSI). International: Werkseinstellungen sind aktiviert, Echo nur bei Statistiken, nur TCP, IPv4+6, Port 1235, <CR><LF> als Trennzeichen, nur lokaler Host, UTF-8-Kodierung. (<CR><LF> = 13,10). [Datenquelle A] [Datenquelle B] und so weiter. |

| Neu | Anklicken, um eine neue Datenquelle zu definieren. |

| Name | Name der Datenquelle. |

| Aktiviert | Datenquellen sind standardmäßig deaktiviert. Wählen Sie das Kontrollkästchen aus, um die Datenquelle zu aktivieren. |

| Zurücksetzen | Anklicken, um alle Einstellungen der ausgewählten Datenquelle zurückzusetzen. Der Name, der im Feld Name eingegeben wurde, bleibt. |

| Port | Die Portnummer der Datenquelle. |

| Protokolltypauswahl | Protokolle, die vom System beachtet und analysiert werden sollen, um generische Ereignisse zu erkennen: Beliebig: Sowohl TCP als auch UDP. TCP: Nur TCP. UDP: Nur UDP. TCP- und UDP-Pakete, die für generische Ereignisse verwendet werden, dürfen Sonderzeichen enthalten, wie z. B. @, #, +, ~ und andere. |

| IP-Typauswahl | Auswählbare IP-Adressentypen: IPv4, IPv6 oder beide. |

| Separator-Bytes | Wählen Sie die Separator-Bytes aus, um einzelne generische Ereignisaufzeichnungen zu trennen. Der Standardwert für den Datenquelltyp International (siehe Datenquellen oben) ist 13,10. (13,10 = <CR><IF>). |

| Echotypauswahl | Verfügbare Formate für die Echorückstrahlung:

|

| Kodierungstypauswahl | Standardmäßig zeigt die Liste nur die wichtigsten Optionen. Aktivieren Sie Alle anzeigen, um alle verfügbaren Kodierungen anzuzeigen. |

| Zulässige externe IPv4-Adressen: | Bestimmen Sie die IP-Adressen, mit denen Management-Server kommunizieren können muss, um externe Ereignisse zu verwalten. Sie können damit auch IP-Adressen ausschließen, von denen Sie keine Daten möchten. |

| Zulässige externe IPv6-Adressen: | Bestimmen Sie die IP-Adressen, mit denen Management-Server kommunizieren können muss, um externe Ereignisse zu verwalten. Sie können damit auch IP-Adressen ausschließen, von denen Sie keine Daten möchten. |