Navigation sur le site : Règles et événements

Cet article décrit comment configurer des événements et des règles pour vous aider à déclencher des actions et des alarmes dans le système. Elle explique égament comment configurer les notifications par email et les délais des règles.

Règles et événements (explications)

Les règles sont un élément central dans votre système. Les règles déterminent des paramètres très importants tels que le moment où une caméra doit enregistrer, où les caméras PTZ doivent patrouiller, quand les notifications doivent être envoyées, etc.

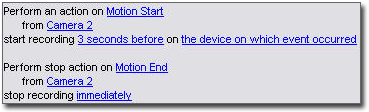

Exemple - une règle qui précise qu'une caméra particulière doit commencer à enregistrer lorsqu'elle détecte un mouvement :

Les événements sont des éléments centraux lorsque vous utilisez l'assistant Gérer la règle. Dans l'assistant, les événements sont principalement utilisés pour déclencher des actions. Vous créez par exemple une règle qui précise que si l'événement mouvement est détecté, le système de surveillance lance l'action qui consiste à enregistrer une vidéo à partir d'une caméra spécifique.

Ces types de conditions peuvent déclencher des règles :

|

Nom |

Description |

|---|---|

| Événements |

Lorsque des événements se produisent sur le système de surveillance,par exemple lorsque le mouvement est détecté ou que le système reçoit une entrée de détecteurs externes. |

| Intervalle de temps |

Lorsque vous entrez des durées spécifiques, par exemple :

ou |

| Temps récurrent |

Lorsque vous configurez une action pour qu'elle soit exécutée sur un calendrier détaillé et périodique. Par exemple :

L'heure est configurée en fonction des paramètres de l'heure locale du serveur sur lequel Management Client est installé. Pour plus d'informations, voir Temps récurrent. |

Vous pouvez travailler avec les éléments suivants sous Règles et événements :

- Règles : Les règles sont un élément central dans le système. Le comportement de votre système de surveillance est déterminé en grande partie par des règles. Lorsque vous créez une règle, vous pouvez travailler avec tous types d'événements

- Profils de temps : Les profils de temps sont des périodes de temps définies dans le Management Client. Ils peuvent être utilisés lors de la création de règles dans le Management Client, par exemple lors de la création d'une règle spécifiant qu'une certaine action doit se dérouler dans un certain profil de temps

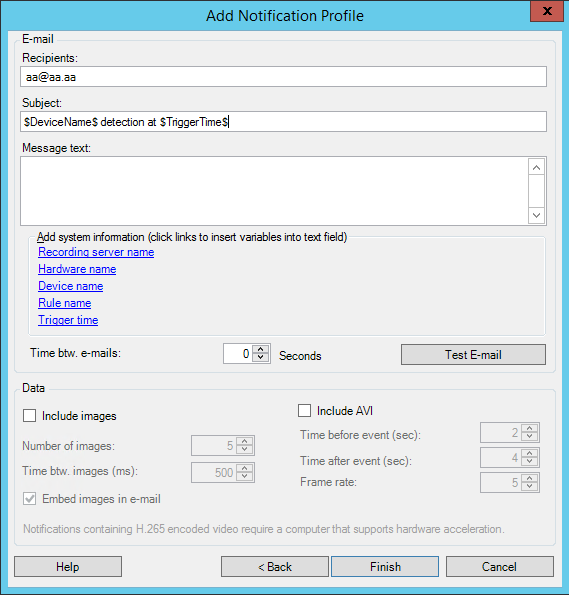

- Profils de notification : Vous pouvez utiliser les profils de notification pour configurer des notifications par e-mail prêtes à l'emploi, qui peuvent être automatiquement déclenchées par une règle, par exemple lorsqu'un événement particulier se produit.

- Événements définis par l'utilisateur : Les événements définis par l'utilisateur sont des événements personnalisés qui font qu'il est possible pour les utilisateurs de déclencher manuellement des événements dans le système ou bien de réagir aux entrées du système

- Événements analytiques : Les événements analytiques sont des données reçues de la part de fournisseurs d'analyse de contenu vidéo (VCA) tiers externes. Vous pouvez utiliser les événements analytiques comme base pour les alarmes

- Événements génériques : Les événements génériques vous permettent de déclencher des actions sur le serveur d'événements XProtect en envoyant des chaînes simples via le réseau IP à votre système.

Voir Vue d'ensemble des événements pour obtenir une liste des événements.

Actions et actions d’arrêt (explications)

Lorsque vous ajoutez des règles (voir Ajouter une règle) dans l'assistant Gérer la règle, vous pouvez choisir parmi différentes actions :

Certaines actions exigent une action d'arrêt. Exemple : Si vous sélectionnez l'action de démarrage d'un enregistrement, il commence et potentiellement continue indéfiniment. En conséquence, l'action de démarrage d'un enregistrement a une action d'arrêt obligatoire appelée Arrêter d'enregistrer.

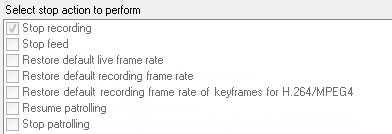

L'assistant Gérer la règle s'assure que vous spécifiez des actions d'arrêt si nécessaire :

Sélection des actions d'arrêt. Dans l'exemple, remarquez l'action d'arrêt obligatoire (sélectionnée, grisée), les actions non pertinentes d'arrêt (grisées) et les actions d'arrêt en option (sélectionnables).

Chaque type d'action de votre système XProtect est décrit. Vous pouvez disposer de davantage d'actions si votre installation utilise des produits d'extension ou des plug-ins spécifiques au fournisseur. Pour chaque type d'action, les informations d'action d'arrêt sont également indiquées le cas échéant :

|

Action |

Description |

|---|---|

| Démarrer l'enregistrement sur <périphériques> |

Commencez l'enregistrement et la sauvegarde des données dans la base de données des périphériques choisis. En sélectionnant ce type d'action, l'assistant Gérer la règle vous invite à indiquer : À quel moment l'enregistrement doit commencer. Cela se produit immédiatement ou un certain nombre de secondes avant l'événement déclencheur/début de l'intervalle de temps de déclenchement et sur quels appareils l'action doit avoir lieu. Ce type d'action exige que vous ayez activé l'enregistrement sur les périphériques auxquels l'action est liée. Vous pouvez uniquement enregistrer les données précédant un intervalle de temps ou un événement si vous avez activé le pré-tampon pour les dispositifs concernés. L'enregistrement et la définition des paramètres de la mise en mémoire-tampon préalable d'un périphérique sont activés sur l'onglet Enregistrement. Action d'arrêt requise : Ce type d'action nécessite une ou plusieurs actions d'arrêt. Dans l'une des étapes suivantes, l'assistant vous invite automatiquement à spécifier l'action d'arrêt : Arrêter l'enregistrement. Sans cette action d'arrêt, un enregistrement pourrait potentiellement continuer indéfiniment. Vous pouvez aussi préciser d'autres actions d'arrêt. |

| Démarrer le flux sur <périphériques> |

Lancez le flux de données des périphériques vers le système. Lorsque le flux à partir d'un périphérique a commencé, les données sont transférées depuis le périphérique jusqu'au système, auquel cas la visualisation et l'enregistrement sont possible selon le type de données. Lorsque vous sélectionnez ce type d'action, l'assistant Gérer la règle vous invite à indiquer sur quels périphériques les flux doivent être démarrés. Votre système dispose d'une règle par défaut qui assure que les flux soient toujours démarrés sur toutes les caméras. Action d'arrêt requise : Ce type d'action nécessite une ou plusieurs actions d'arrêt. Dans l'une des étapes suivantes, l'assistant vous invite automatiquement à spécifier l'action d'arrêt : Arrêter un flux. Vous pouvez également indiquer d'autres actions d'arrêt. Utiliser l'action d'arrêt obligatoire Arrêter un flux pour arrêter un flux provenant d'un périphérique signifie que les données ne sont plus transférées depuis le périphérique jusqu'au système, auquel cas la visualisation et l'enregistrement de la vidéo, par exemple, ne sont plus possibles. Cependant, un périphérique sur lequel vous avez arrêté l'alimentation peut toujours communiquer avec le serveur d'enregistrement, et vous pouvez relancer l'alimentation automatiquement par le biais d'une règle, contrairement au moment où vous avez désactivé manuellement l'appareil. Bien que ce type d'action donne accès aux flux de données de périphériques sélectionnés, il ne garantit pas que la vidéo soit enregistrée, car vous devez spécifier les paramètres d'enregistrement séparément. |

| Régler <Smart Wall> sur <préréglages> |

Définit le XProtect Smart Wall sur un préréglage sélectionné. Spécifiez le préréglage sur l'onglet Préréglages Smart Wall. Aucune action d'arrêt obligatoire : Ce type d'action ne nécessite aucune action d'arrêt.Vous pouvez spécifier des actions optionnelles d'arrêt à exécuter pour un événement ou après une période de temps. |

| Régler le <moniteur> du <Smart Wall> pour afficher des <caméras > |

Règle un moniteur XProtect Smart Wall spécifique de façon à ce qu'il affiche la vidéo de caméras sélectionnées en direct sur ce site ou sur tout site enfant configuré dans Milestone Federated Architecture. Aucune action d'arrêt obligatoire : Ce type d'action ne nécessite aucune action d'arrêt.Vous pouvez spécifier des actions optionnelles d'arrêt à exécuter pour un événement ou après une période de temps. |

| Régler le <moniteur> du <Smart Wall> pour afficher le texte <messages> |

Réglez un moniteur XProtect Smart Wall spécifique de sorte qu'il affiche un message défini par l'utilisateur d'une longueur maximale de 200 caractères. Aucune action d'arrêt obligatoire : Ce type d'action ne nécessite aucune action d'arrêt.Vous pouvez spécifier des actions optionnelles d'arrêt à exécuter pour un événement ou après une période de temps. |

| Supprimer <caméras> du moniteur <moniteur> <Smart Wall> |

Arrêtez d'afficher la vidéo d'une caméra spécifique. Aucune action d'arrêt obligatoire : Ce type d'action ne nécessite aucune action d'arrêt.Vous pouvez spécifier des actions optionnelles d'arrêt à exécuter pour un événement ou après une période de temps. |

| Définir la fluidité d'image en direct sur <périphériques> |

Définit une fluidité d'image précise à utiliser lorsque le système affiche la vidéo en direct provenant de caméras choisies, qui remplace la fluidité d'image par défaut. Indiquez cela sur l'onglet Paramètres. Lors de la sélection de ce type d'action, l'assistant Gérer la règle vous invite à indiquer sur quelle fluidité d'image définir et sur quels périphériques. Vérifiez toujours que la fluidité d'image que vous spécifiez est disponible sur les caméras concernées. Action d'arrêt requise : Ce type d'action nécessite une ou plusieurs actions d'arrêt. Dans l'une des étapes suivantes, l'assistant vous invite automatiquement à spécifier l'action d'arrêt : Rétablir la fluidité d'images en direct par défaut. Sans cette action d'arrêt, il est possible que la fluidité d'image par défaut ne soit jamais restaurée. Vous pouvez aussi préciser d'autres actions d'arrêt. |

| Définir la fluidité d'image à l'enregistrement sur <périphériques> |

Définit une fluidité d'image précise à utiliser lorsque le système sauvegarde la vidéo enregistrée provenant de caméras choisies dans la base de données, au lieu de la fluidité d'image d'enregistrement par défaut. Lors de la sélection de ce type d'action, l'assistant Gérer la règle vous invite à indiquer les fluidités d'image d'enregistrement à définir et sur quels caméras. Vous pouvez uniquement spécifier une fluidité d'image d'enregistrement pour JPEG, un codec vidéo avec lequel chaque image est compressée séparément dans une image JPEG. Ce type d'action exige également que l'enregistrement ait été activé sur les caméras auxquelles l'action est liée. Vous activez l'enregistrement d'une caméra sur l'onglet Enregistrer. La fluidité d'image maximum que vous pouvez préciser dépend des types de caméras concernés et de leur résolution d'image sélectionnée. Action d'arrêt requise : Ce type d'action nécessite une ou plusieurs actions d'arrêt. Dans l'une des étapes suivantes, l'assistant vous invite automatiquement à spécifier l'action d'arrêt : Rétablir la fluidité d'images enregistrées par défaut. Sans cette action d'arrêt, il est possible que la fluidité d'image d'enregistrement par défaut ne soit jamais restaurée. Vous pouvez aussi préciser d'autres actions d'arrêt. |

| Établir la fluidité d'images enregistrées pour tous les cadres pour MPEG-4/H.264/H.265 sur <périphériques> |

Définit la fluidité d'images pour enregistrer toutes les images lorsque le système enregistre la vidéo enregistrée par les caméras sélectionnées dans la base de données, au lieu des images clés seulement. Activer les images clés d'enregistrement uniquement sur l'onglet Enregistrement. Lors de la sélection de ce type d'action, l'assistant Gérer la règle vous invite à choisir sur quels périphériques l'action doit être appliquée. Vous pouvez activer l'enregistrement des images-clés pour MPEG-4/H.264/H.265. Ce type d'action exige également que l'enregistrement ait été activé sur les caméras auxquelles l'action est liée. Vous activez l'enregistrement d'une caméra sur l'onglet Enregistrer. Action d'arrêt requise : Ce type d'action nécessite une ou plusieurs actions d'arrêt. Dans l'une des étapes suivantes, l'assistant vous invite automatiquement à spécifier l'action d'arrêt : Rétablir la fluidité d'image à l'enregistrement par défaut des images-clés pour MPEG-4/H.264/H.265Sans cette action d'arrêt, il est possible que les paramètres par défaut ne soient jamais restaurés. Vous pouvez aussi préciser d'autres actions d'arrêt. |

| Début de la patrouille sur <périphérique> à l'aide de <profil> avec priorité PTZ <> |

Démarre la patrouille PTZ selon un profil de patrouille particulier pour une caméra PTZ particulière avec une priorité particulière. Il s'agit de la définition exacte de la manière dont une patrouille doit avoir lieu, y compris la séquence des positions prédéfinies, les paramètres horaires, etc. Si vous avez actualisé votre système à partir d'une version plus ancienne du système, les anciennes valeurs (très bas, bas, moyen, élevé et très élevé) ont été traduites comme suit :

Lors de la sélection de ce type d'action, l'assistant Gérer la règle vous invite à sélectionner un profil de patrouille. Vous pouvez uniquement sélectionner un profil de patrouille sur un périphérique et vous ne pouvez pas sélectionner plusieurs profils de patrouille. Ce type d'action exige que les dispositifs auxquels l'action est liée soient des dispositifs PTZ. Vous devez définir au moins un profil de patrouille pour le périphérique (ou les périphériques). Vous définissez les profils de patrouille pour une caméra PTZ sur l'onglet Patrouille. Action d'arrêt requise : Ce type d'action nécessite une ou plusieurs actions d'arrêt. Dans l'une des étapes suivantes, l'assistant vous invite automatiquement à spécifier l'action d'arrêt : Arrêter la patrouilleSans cette action d'arrêt, patrouiller pourrait éventuellement ne jamais s'arrêter. Vous pouvez également indiquer d'autres actions d'arrêt. |

| Mettre la patrouille en pause sur <périphériques> |

Met la patrouille PTZ en pause. Lors de la sélection de ce type d'action, l'assistant Gérer la règle vous invite à indiquer sur quels périphériques la patrouille doit être mise sur pause. Ce type d'action exige que les dispositifs auxquels l'action est liée soient des dispositifs PTZ. Vous devez définir au moins un profil de patrouille pour le périphérique (ou les périphériques). Vous définissez les profils de patrouille pour une caméra PTZ sur l'onglet Patrouille. Action d'arrêt requise : Ce type d'action nécessite une ou plusieurs actions d'arrêt. Dans l'une des étapes suivantes, l'assistant vous invite automatiquement à spécifier l'action d'arrêt : Réactiver la patrouille Sans cette action d'arrêt, patrouiller pourrait éventuellement se mettre sur pause indéfiniment. Vous pouvez aussi préciser d'autres actions d'arrêt. |

| Adopter la position <préréglages> pour <périphérique> avec la priorité PTZ <priorité> |

Déplace une caméra spécifique dans une position prédéfinie particulière, toutefois toujours conformément à la priorité. Lors de la sélection de ce type d'action, l'assistant Gérer la règle vous invite à sélectionner une position prédéfinie. Une seule position prédéfinie sur une caméra peut être sélectionnée. Il n'est pas possible de sélectionner plusieurs positions préréglées. Ce type d'action exige que les dispositifs auxquels l'action est liée soient des dispositifs PTZ. Cette action nécessite que vous ayez défini au moins une position prédéfinie pour ces dispositifs. Vous définissez des positions prédéfinies pour une caméra PTZ sur l'onglet Positions prédéfinies. Aucune action d'arrêt obligatoire : Ce type d'action ne nécessite aucune action d'arrêt.Vous pouvez spécifier des actions optionnelles d'arrêt à exécuter pour un événement ou après une période de temps. |

| Adopter le paramètre prédéfini pour <périphériques> avec la priorité PTZ <priorité> |

Déplace une caméra ou plusieurs caméras spécifiques sur leurs positions prédéfinies par défaut respectives, toutefois, toujours conformément à la priorité. Lors de la sélection de ce type d'action, l'assistant Gérer la règle vous invite à choisir sur quels périphériques l'action doit être appliquée. Ce type d'action exige que les dispositifs auxquels l'action est liée soient des dispositifs PTZ. Aucune action d'arrêt obligatoire : Ce type d'action ne nécessite aucune action d'arrêt.Vous pouvez spécifier des actions optionnelles d'arrêt à exécuter pour un événement ou après une période de temps. |

| Définir la sortie du périphérique sur <état> |

Définit une sortie sur un périphérique sur un état particulier (activé ou désactivé). Lors de la sélection de ce type d'action, l'assistant Gérer la règle vous invitera à indiquer l'état à définir et sur quels périphériques. Ce type d'action exige que les périphériques auxquels l'action est liée aient chacun au moins une unité de sortie externe connectée à un port de sortie. Aucune action d'arrêt obligatoire : Ce type d'action ne nécessite aucune action d'arrêt.Vous pouvez spécifier des actions optionnelles d'arrêt à exécuter pour un événement ou après une période de temps. |

| Créer le signet sur <périphérique> |

Crée un signet sur le flux en direct ou les enregistrements à partir d'un périphérique choisi. Un signet fait qu'il est aisé de retracer un certain événement ou une certaine période de temps. Les paramètres du signet sont contrôlés à partir de la boîte de dialogue Options. Lors de la sélection de ce type d'action, l'assistant Gérer la règle vous invite à préciser les détails du signet et à sélectionner les périphériques. Aucune action d'arrêt obligatoire : Ce type d'action ne nécessite aucune action d'arrêt.Vous pouvez spécifier des actions optionnelles d'arrêt à exécuter pour un événement ou après une période de temps. |

| Lire le <message> audio sur les <périphériques> en <priorité> |

Lit un message audio sur des périphériques sélectionnés qui sont déclenchés par un événement. Les périphériques sont surtout des haut-parleurs ou des caméras. Ce type d'action vous impose de charger le message dans le système sur l'onglet Outils > Options > Messages audio. Vous pouvez créer davantage de règles pour le même événement et envoyer des messages différents à chaque périphérique, mais toujours selon une priorité. Les priorités qui contrôlent la séquence sont celles qui s'appliquent à la règle et au périphérique pour un rôle sur l'onglet Audio :

|

| Envoyer la notification à <profil> |

Envoie une notification par l'intermédiaire d'un profil de notification particulier. Lorsque vous sélectionnez ce type d'action, l'assistant Gérer le règle vous invite à choisir un profil de notification et à partir de quels périphériques inclure les images pré-alarme. Vous pouvez uniquement sélectionner un profil de notification et vous ne pouvez pas sélectionner plusieurs profils de notification. Un seul profil de notification peut contenir plusieurs destinataires. Vous pouvez également créer d'autres règles pour le même événement et envoyer différentes notifications à chacun des profils de notification. Vous pouvez copier et réutiliser le contenu des règles par un clic droit sur une règle dans la liste des Règles. Ce type d'action nécessite que vous ayez défini au moins un profil de notification. Les images de pré-alarme sont uniquement incluses si vous avez activé l'option Inclure les images pour le profil de notification correspondant. Aucune action d'arrêt obligatoire : Ce type d'action ne nécessite aucune action d'arrêt.Vous pouvez spécifier des actions optionnelles d'arrêt à exécuter pour un événement ou après une période de temps. |

| Créer une entrée <entrée au journal> |

Génère une entrée dans le journal des règles. Lors de la sélection de ce type d'action, l'assistant Gérer la règle vous invite à préciser un texte pour une entrée du journal. Lorsque vous indiquez le texte du journal, vous pouvez insérer rapidement des variables telles que $DeviceName$, $EventName$, dans le message de journalisation. Aucune action d'arrêt obligatoire : Ce type d'action ne nécessite aucune action d'arrêt.Vous pouvez spécifier des actions optionnelles d'arrêt à exécuter pour un événement ou après une période de temps. |

| Démarrer le module d'extension sur <périphériques> |

Lance un ou plusieurs modules d'extension. Lors de la sélection de ce type d'action, l'assistant Gérer la règle vous invite à sélectionner les modules d'extension nécessaires et sur quels périphériques lancer les modules d'extension. Ce type d'action exige que vous ayez au moins un ou plusieurs modules d'extension installés sur votre système. Aucune action d'arrêt obligatoire : Ce type d'action ne nécessite aucune action d'arrêt.Vous pouvez spécifier des actions optionnelles d'arrêt à exécuter pour un événement ou après une période de temps. |

| Arrêter le module d'extension sur <périphériques> |

Arrête un ou plusieurs modules d'extension. Lors de la sélection de ce type d'action, l'assistant Gérer la règle vous invitera à sélectionner les modules d'extension nécessaires et sur quels périphériques arrêter les modules d'extension. Ce type d'action exige que vous ayez au moins un ou plusieurs modules d'extension installés sur votre système. Aucune action d'arrêt obligatoire : Ce type d'action ne nécessite aucune action d'arrêt.Vous pouvez spécifier des actions optionnelles d'arrêt à exécuter pour un événement ou après une période de temps. |

| Appliquer les nouveaux paramètres sur <périphériques> |

Modifie les paramètres des périphériques sur un ou plusieurs périphériques. Lorsque vous sélectionnez ce type d'action, l'assistant Gérer la règle vous invite à sélectionner les périphériques concernés et vous pouvez définir les paramètres pertinents sur les périphériques que vous avez spécifiés. Si vous définissez des paramètres pour plus d'un périphérique, vous pouvez uniquement changer les paramètres qui sont disponibles pour tous les périphériques précisés. Exemple : Vous spécifiez que l'action doit être liée au Périphérique 1 et au Périphérique 2. Le Périphérique 1 a les paramètres A, B et C et le Périphérique 2 a les paramètres B, C et D. Dans ce cas, vous pouvez uniquement changer les paramètres disponibles pour les deux périphériques, à savoir les paramètres B et C. Aucune action d'arrêt obligatoire : Ce type d'action ne nécessite aucune action d'arrêt.Vous pouvez spécifier des actions optionnelles d'arrêt à exécuter pour un événement ou après une période de temps. |

| Définir Matrix pour afficher <périphériques> |

Fait apparaître des vidéos à partir des caméras choisies sur un ordinateur en mesure d'afficher une vidéo déclenchée par Matrix tel qu'un ordinateur sur lequel vous avez installé soit XProtect Smart Client, soit l'application Matrix Monitor. Lors de la sélection de ce type d'action, l'assistant Gérer la règle vous invite à sélectionner un destinataire Matrix et un ou plusieurs périphériques à partir desquels afficher une vidéo sur le destinataire Matrix choisi. Ce type d'action vous permet de sélectionner uniquement un seul destinataire Matrix à la fois. Si vous souhaitez que des vidéos provenant de périphériques sélectionnés apparaissent sur plus d'un destinataire Matrix, vous devriez créer une règle pour chaque destinataire Matrix requis ou utiliser la fonction XProtect Smart Wall. Le fait d'effectuer un clic droit sur une règle dans la liste des Règles vous permet de copier et de réutiliser le contenu des règles. De cette manière, vous pouvez éviter d'avoir à créer entièrement des règles presque identiques. Dans le cadre de la configuration des destinataires Matrix eux-mêmes, les utilisateurs doivent spécifier le numéro de port et le mot de passe requis pour la communication Matrix. Veillez à ce que les utilisateurs aient accès à cette information. Généralement, les utilisateurs doivent aussi définir les adresses IP des hôtes autorisés à partir desquels les commandes relatives à l'affichage de la vidéo déclenchée par Matrix sont acceptées. Dans ce cas, les utilisateurs doivent également connaître l'adresse IP du serveur de gestion (ou tout autre routeur ou pare-feu utilisé. |

| Envoyer un trap SNMP |

Génère un petit message qui journalise les événements sur les périphériques sélectionnés. Le texte des traps SNMP est généré automatiquement et ne peut pas être personnalisé. Il peut contenir généralement le type et le nom de source du périphérique sur lequel l'événement s'est produit. Aucune action d'arrêt obligatoire : Ce type d'action ne nécessite aucune action d'arrêt.Vous pouvez spécifier des actions optionnelles d'arrêt à exécuter pour un événement ou après une période de temps. |

| Rappeler et sauvegarder les enregistrements à distance depuis les <périphériques> |

Récupère et stocke les enregistrements à distance provenant des périphériques sélectionnés (prenant en charge les enregistrements locaux) au cours d'une période spécifiée et après l'événement déclencheur. Cette règle est indépendante du paramètre Rappeler les enregistrements à distance automatiquement lorsque la connexion est rétablie. Aucune action d'arrêt obligatoire : Ce type d'action ne nécessite aucune action d'arrêt.Vous pouvez spécifier des actions optionnelles d'arrêt à exécuter pour un événement ou après une période de temps. |

| Récupérer et stocker les enregistrements à distance entre <heure de début / de fin> et <périphériques> |

Récupère et stocke les enregistrements à distance de périphériques choisis (qui prennent en charge l'enregistrement local) au cours d'une période spécifiée. Cette règle est indépendante du paramètre Rappeler les enregistrements à distance automatiquement lorsque la connexion est rétablie. Aucune action d'arrêt obligatoire : Ce type d'action ne nécessite aucune action d'arrêt.Vous pouvez spécifier des actions optionnelles d'arrêt à exécuter pour un événement ou après une période de temps. |

| Enregistrer une image jointe |

Veille à ce que lorsqu'une image est reçue de l'événement Images reçues (envoyées via e-mail SMTP à partir d'une caméra), elle est sauvegardée pour usage ultérieur. À l'avenir, d'autres événements peuvent éventuellement déclencher cette action. Aucune action d'arrêt obligatoire : Ce type d'action ne nécessite aucune action d'arrêt.Vous pouvez spécifier des actions optionnelles d'arrêt à exécuter pour un événement ou après une période de temps. |

| Activer l'archivage sur <archives> |

Lance l'archivage d'une ou de plusieurs archives. Lors de la sélection de ce type d'action, l'assistant Gérer la règle vous invite à sélectionner les archives concernées. Aucune action d'arrêt obligatoire : Ce type d'action ne nécessite aucune action d'arrêt.Vous pouvez spécifier des actions optionnelles d'arrêt à exécuter pour un événement ou après une période de temps. |

| Déclencher <événement défini par l'utilisateur> sur <site> |

Surtout pertinent au sein de Milestone Federated Architecture, mais vous pouvez également l'utiliser dans la configuration d'un site unique. Utilisez la règle pour déclencher un événement défini par utilisateur sur un site, normalement un site à distance au sein d'une hiérarchie fédérée. Aucune action d'arrêt obligatoire : Ce type d'action ne nécessite aucune action d'arrêt.Vous pouvez spécifier des actions optionnelles d'arrêt à exécuter pour un événement ou après une période de temps. |

| Afficher <notification de demande d'accès> |

Vous permet d'accéder aux notifications de demande qui apparaissent sur l'écran XProtect Smart Client lorsque les critères correspondant aux événements déclencheurs sont respectés. Milestone recommande que vous utilisiez des événements de contrôle d'accès en tant qu'événements déclencheurs pour cette action, car les notifications de demande d'accès sont généralement configurées pour une utilisation sur des commandes et caméras de contrôle d'accès connexes. Ce type d'action exige que vous ayez au moins un plug-in de contrôle d'accès installé sur votre système. Aucune action d'arrêt obligatoire : Ce type d'action ne nécessite aucune action d'arrêt.Vous pouvez spécifier des actions optionnelles d'arrêt à exécuter pour un événement ou après une période de temps. |

| Définir la <caméra> sur le <canal DLNA basé sur la règle> |

En fonction des événements, les caméras sont associées au canal DLNA basé sur la règle. Ce type d’action nécessite qu’un serveur DLNA soit installé sur votre système. Aucune action d'arrêt obligatoire : Ce type d'action ne nécessite aucune action d'arrêt.Vous pouvez spécifier des actions optionnelles d'arrêt à exécuter pour un événement ou après une période de temps. |

| Supprimer la <caméra> du <canal DLNA basé sur la règle> |

En fonction des événements, les caméras sont supprimées du canal DLNA basé sur la règle. Ce type d’action nécessite qu’un serveur DLNA soit installé sur votre système. Aucune action d'arrêt obligatoire : Ce type d'action ne nécessite aucune action d'arrêt.Vous pouvez spécifier des actions optionnelles d'arrêt à exécuter pour un événement ou après une période de temps. |

| Supprimer la caméra actuelle du <canal DLNA basé sur la règle> |

La caméra au flux actif est supprimée du canal DLNA basé sur la règle en fonction des événements. Ce type d’action nécessite qu’un serveur DLNA soit installé sur votre système. Aucune action d'arrêt obligatoire : Ce type d'action ne nécessite aucune action d'arrêt.Vous pouvez spécifier des actions optionnelles d'arrêt à exécuter pour un événement ou après une période de temps. |

| Modifier le mot de passe sur les périphériques matériel |

Change le mot de passe sur les périphériques sélectionnés pour un mot de passe généré aléatoirement en fonction des exigences du mot de passe pour le périphérique concerné. Pour une liste des périphériques pris en charge, voir https://www.milestonesys.com/community/business-partner-tools/supported-devices/. Cette action est seulement disponible lorsque vous configurez une règle qui utilise le type de règle Effectuer une action sur un <recurring time>. Les événements suivants sont disponibles pour l'action :

Ce type d'action n'a pas d'action d'arrêt. Vous pouvez consulter la progression de cette action dans le nœud Tâches actuelles. Pour de plus amples informations, voir Tâches actuelles (explications). Pour consulter les résultats de l'action - allez sur le nœud Journaux du serveur, dans l'onglet Journaux du système. Pour de plus amples informations, voir Onglet Journaux de serveurs (options). Pour de plus amples informations, voir Journaux système (propriétés). |

Vue d'ensemble des événements

Lorsque vous créez une règle basée sur l'événement dans l'assistant Gérer la règle, vous pouvez effectuer une sélection entre différents types d'événements : Pour que vous puissiez avoir un bon aperçu, les événements que vous pouvez sélectionner apparaissent dans une liste établie par groupes selon s'ils sont :

Matériel :

Certains matériels peuvent créer eux-mêmes des événements, comme par exemple pour la détection du mouvement. Vous pouvez les utiliser en tant qu'événements mais vous devez les configurer sur le matériel avant de pouvoir les utiliser dans le système. Vous pourrez peut-être utiliser uniquement les événements énumérés sur certains périphériques car tous les types de caméras ne peuvent pas détecter la modification ou les changements de température.

Matériel - Évènements configurables :

Les événements configurables sur les périphériques sont automatiquement importés à partir des pilotes de périphériques. Cela signifie qu'ils varient d'un matériel à l'autre et ne sont pas mentionnés ici. Les événements configurables ne sont pas déclenchés tant que vous ne les avez pas ajoutés au système et ne les avez pas configurés sur l'onglet Événement pour le matériel. Certains des événements configurables exigent également que vous configuriez la caméra (matériel).

Matériel - Évènements prédéfinis :

|

Événement |

Description |

|---|---|

| Erreur de communication (Matériel) |

Se produit lors de la perte d'une connexion à un matériel. |

| Communication démarrée (Matériel) |

Se produit lorsqu'une tentative de communication avec un matériel réussit. |

| Communication arrêtée (Matériel) |

Se produit lorsqu'une tentative d'arrêt de la communication avec un matériel réussit. |

Périphériques - Évènements configurables :

Les événements configurables sur les périphériques sont automatiquement importés à partir des pilotes de périphériques. Cela signifie qu'ils varient d'un périphérique à l'autre et ne sont pas mentionnés ici. Les événements configurables ne sont pas déclenchés tant que vous ne les avez pas ajoutés au système et ne les avez pas configurés sur l'onglet Événement sur un périphérique.

Périphériques - Évènements prédéfinis :

|

Événement |

Description |

|---|---|

| Référence de signet demandée |

Se produit lorsqu'un signet est créé en mode direct ou lecture dans les clients. De plus, une exigence d'utilisation de la règle d'enregistrement sur signet. |

| Erreur de communication (Périphérique) |

A lieu lorsqu'une connexion à un périphérique est perdue, ou lorsqu'une tentative de communication avec un périphérique échoue. |

| Communication démarrée (Périphérique) |

A lieu lorsqu'une tentative de communication avec un périphérique réussit. |

| Communication arrêtée (Périphérique) |

A lieu lorsqu'une communication avec un périphérique est bien arrêtée. |

| Verrouillage des preuves modifié |

Se produit quand une preuve protégée est modifiée pour les périphériques par un utilisateur client ou via le MIP SDK. |

| Preuves verrouillées |

Se produit quand une protection des preuves est créée pour les périphériques par un utilisateur client ou via le MIP SDK. |

| Preuves déverrouillées |

Se produit quand la protection des preuves est supprimée pour les périphériques par un utilisateur client ou via le MIP SDK. |

| Dépassement de la capacité d'alimentation démarré |

Le dépassement de la capacité d'alimentation (dépassement de capacité multimédia) a lieu lorsqu'un serveur d'enregistrement ne peut pas traiter les données reçues aussi rapidement que l'indique la configuration et qu'il est par conséquent obligé d'ignorer certains enregistrements. Si le serveur est sain, le dépassement de la capacité d'alimentation se produit car le disque lent enregistre. Vous pouvez y remédier soit en réduisant la quantité de données écrites, soit en améliorant la performance de stockage du système. Réduit la quantité de données écrites en réduisant la fluidité d'image, la résolution ou la qualité d'image sur vos caméras, mais cela peut détériorer la qualité de l'enregistrement. Si cela ne vous intéresse pas, améliorez alors la performance de stockage de votre système en installant des pilotes supplémentaires pour partager la charge ou bien en installant des disques ou des contrôleurs plus rapides. Vous pouvez utiliser cet événement pour déclencher des actions qui vous aident à éviter le problème, par exemple, pour réduire la fluidité d'images d'enregistrement. |

| Dépassement de la capacité d'alimentation arrêtée |

A lieu lorsque le dépassement de capacité (voir Dépassement de la capacité d'alimentation démarré) se termine. |

| Alimentation du Live Client demandée |

A lieu lorsque des utilisateurs du client demandent un flux en direct à partir d'un périphérique. L'événement se produit à la demande, même si la demande de l'utilisateur client échoue par la suite, par exemple parce que l'utilisateur client ne possède pas les droits nécessaires pour voir le flux demandé en direct ou parce que le flux est arrêté pour une raison quelconque. |

| Alimentation du Live Client terminée |

A lieu lorsque des utilisateurs du client ne demandent plus un flux en direct à partir d'un périphérique. |

| Enregistrement manuel démarré |

Se produit quand un utilisateur client démarre une session d'enregistrement pour une caméra. L'événement est déclenché même si le périphérique est déjà en cours d'enregistrement via les actions de règles. |

| Enregistrement manuel arrêté |

Se produit quand un utilisateur client arrête une session d'enregistrement pour une caméra. Si le système de règles a aussi commencé une session d'enregistrement, il continue d'enregistrer même après l'arrêt de l'enregistrement manuel. |

| Référence de données marquées demandée |

Se produit quand la protection de la preuve est effectuée en mode lecture dans les clients ou via le MIP SDK. Un événement est créé et vous pouvez l'utiliser dans vos règles. |

| Mouvement démarré |

A lieu lorsque le système détecte un mouvement dans la vidéo reçue des caméras. Ce type d'événement exige que la détection du mouvement du système soit activée en ce qui concerne les caméras auxquelles l'événement est lié. Outre la détection de mouvement du système, certaines caméras peuvent détecter le mouvement elles-mêmes et déclencher l'événement Démarrage de mouvements (HW), mais cela dépend de la configuration du périphérique de caméra et du système. Voir également Matériel - Évènements configurables :. |

| Mouvement arrêté |

A lieu lorsque le mouvement n'est plus détecté dans la vidéo reçue. Voir également Mouvement démarré. Ce type d'événement exige que la détection du mouvement du système soit activée en ce qui concerne les caméras auxquelles l'événement est lié. Outre la détection de mouvement du système, certaines caméras peuvent détecter le mouvement elles-mêmes et déclencher l'événement Arrêt des mouvements (HW), mais cela dépend de la configuration du périphérique de caméra et du système. Voir également Matériel - Évènements configurables :. |

| Sortie activée |

Se produit quand un port de sortie externe sur un périphérique est activé. Ce type d'événement exige qu'au moins un périphérique sur votre système prenne en charge les ports de sortie. |

| Sortie modifiée |

Se produit quand l'état d'un port de sortie externe sur un périphérique est modifié. Ce type d'événement exige qu'au moins un périphérique sur votre système prenne en charge les ports de sortie. |

| Sortie désactivée |

A lieu lorsqu'une unité de sortie externe connectée à un port de sortie sur un périphérique est désactivé. Ce type d'événement exige qu'au moins un périphérique sur votre système prenne en charge les ports de sortie. |

| Session manuelle PTZ démarrée |

A lieu lorsqu'une session PTZ manuelle (à l'inverse d'une session PTZ basée sur une patrouille programmée ou automatiquement déclenchée par un événement) est déclenchée sur une caméra. Ce type d'action exige que les caméras auxquelles l'événement est lié soient des caméras PTZ. |

| Session manuelle PTZ arrêtée |

A lieu lorsqu'une session PTZ manuelle (à l'inverse d'une session PTZ basée sur une patrouille programmée ou automatiquement déclenchée par un événement) est arrêtée sur une caméra. Ce type d'action exige que les caméras auxquelles l'événement est lié soient des caméras PTZ. |

| Enregistrement démarré |

A lieu dès que l'enregistrement commence. Il existe un événement distinct pour le démarrage de l'enregistrement manuel. |

| Enregistrement arrêté |

A lieu lorsque l'enregistrement est arrêté. Il existe un événement distinct pour l'arrêt de l'enregistrement manuel. |

| Paramètre modifié |

A lieu lorsque des paramètres sur un périphérique sont correctement modifiés. |

| Erreur : paramètres modifiés |

A lieu lorsqu'une tentative de modification des paramètres d'un périphérique échoue. |

Événements externes - Événements prédéfinis :

|

Événement |

Description |

|---|---|

| Demander la diffusion d'un message audio |

Activé lorsque la lecture de messages audio est requise via le MIP SDK. Au travers du MIP SDK, un vendeur tiers peut développer des modules d'extension personnalisés (par exemple, l'intégration à des systèmes de contrôle de l'accès externes ou semblables) à votre système. |

| Demander le départ de l'enregistrement |

Activé lorsque le démarrage des enregistrements est demandé via MIP SDK. Au travers du MIP SDK, un vendeur tiers peut développer des modules d'extension personnalisés (par exemple, l'intégration à des systèmes de contrôle de l'accès externes ou semblables) à votre système. |

| Demande Arrêter l'enregistrement |

Activé lorsque l'arrêt des enregistrements est demandé via MIP SDK. Au travers du MIP SDK, un vendeur tiers peut développer des modules d'extension personnalisés (par exemple, l'intégration à des systèmes de contrôle de l'accès externes ou semblables) à votre système. |

Événements externes - Événements génériques :

Les événements génériques vous permettent de déclencher des actions dans le système en envoyant des chaînes simples via le réseau IP au système. L'objectif des événements génériques est d'autoriser autant de sources externes que possible pour interagir avec le système.

Événements externes - Événements définis par l'utilisateur :

Plusieurs événements personnalisés pour convenir à votre système peuvent éventuellement également être sélectionnés. Vous pouvez utiliser ces événements définis par l'utilisateur pour :

- Donner la possibilité aux utilisateurs du client de déclencher manuellement des évènements tout en visualisant une vidéo en direct dans les clients

- D'innombrables autres objectifs. Par exemple, vous pouvez créer des événements définis par l'utilisateur qui ont lieu si un type particulier de données est reçu d'un périphérique

Voir également Événements définis par l'utilisateur (explications)

Serveurs d'enregistrement :

|

Événement |

Description |

|---|---|

| Archive disponible |

A lieu lorsqu'une archive d'un serveur d'enregistrement est disponible après avoir été indisponible. Voir également Archive non disponible. |

| Archive non disponible |

A lieu lorsqu'une archive pour un serveur d'enregistrement devient indisponible, par exemple la connexion avec une archive sur un volume connecté au réseau est perdue. Dans ce cas, vous ne pouvez pas archiver d'enregistrements. Vous pouvez utiliser l'événement, par exemple, pour déclencher une alarme ou un profil de notification afin qu’un e-mail de notification soit automatiquement envoyé aux personnes appropriées de votre organisation. |

| Archive non terminée |

A lieu lorsqu'une archive d'un serveur d'enregistrement n'est pas terminée et quand le dernier archivage est fait lorsque le prochain est programmé pour commencer. |

| La base de données supprime les fichiers avant la taille de rétention fixée |

Se produit lorsque l’horaire de rétention est atteint avant la taille limite de la base de données. |

| La base de données supprime les fichiers avant l'horaire de rétention fixé |

Se produit lorsque la taille limite de la base de données est atteinte avant l’horaire de rétention fixé. |

| Disque de base de données pleine - Archivage automatique |

A lieu lorsqu'un disque de base de données n'a plus d'espace libre. Un disque de base de données est considéré comme saturé lorsqu'il contient moins de 5 Go d'espace libre : Les plus anciennes données d'une base de données seront toujours auto-archivées (ou supprimées si aucune archive suivante n'est définie) dès qu'il y a moins de 5 Go d'espace libre. |

| Disque de base de données plein - Suppression en cours |

Se produit lorsqu’un disque de base de données est plein et qu’il reste moins d’1 Go d’espace libre. Les données sont supprimées même si une nouvelle archive est définie. Une base de données a toujours besoin de 250 Mo d'espace libre. Si cette limite est atteinte (si les données ne sont pas supprimées assez rapidement), aucune autre donnée n'est ajoutée à la base de données tant que de l'espace n'a pas été libéré. La taille maximum réelle de votre base de données est la quantité de giga-octets que vous spécifiez, moins 5 Go. |

| Base de données pleine - Archivage automatique |

A lieu lorsqu'une archive pour un serveur d'enregistrement est pleine et qu'elle a besoin d'un archivage automatique dans une archive de stockage. |

| Réparation de la base de données |

A lieu lorsqu'une base de données est corrompue, auquel cas le système applique automatiquement deux méthodes différentes de réparation. |

| Zone de stockage de base de données disponible |

A lieu lorsqu'un stockage d'un serveur d'enregistrement est disponible après avoir été indisponible. Voir également Zone de stockage de base de données non disponible. Par exemple, vous pouvez utiliser l'événement pour lancer l'enregistrement s'il a été arrêté par l'événement Stockage de base de données non disponible. |

| Zone de stockage de base de données non disponible |

A lieu lorsque le stockage pour un serveur d'enregistrement devient indisponible, par exemple si la connexion à un stockage situé sur une unité de réseau est perdue. Dans ce cas, vous ne pouvez pas archiver d'enregistrements. Vous pouvez utiliser l'événement, par exemple, pour arrêter l'enregistrement, déclencher une alarme ou un profil de notification afin qu'un e-mail de notification soit automatiquement envoyé aux personnes appropriées de votre organisation. |

| Erreur de la communication cryptée de redondance | Survient lorsqu'il y a une erreur de communication SSL entre le serveur de redondance et les serveurs d'enregistrement surveillés. |

| Redondance commencée |

A lieu lorsqu'un serveur d'enregistrement de basculement se substitue à un serveur d'enregistrement. Voir également Serveurs d'enregistrement de redondance (explications). |

| Redondance arrêtée |

A lieu lorsqu'un serveur d'enregistrement devient à nouveau disponible, et peut se substituer au serveur d'enregistrement de basculement. |

Événements moniteur système

Les événements du moniteur système sont déclenchés par le dépassement des valeurs limites configurées dans le nœud des Seuils du moniteur système. Voir également Seuils du Moniteur système (explication).

Cette fonctionnalité nécessite que le service Data Collector soit en cours d’exécution.

Moniteur système - Serveur :

|

Événement |

Description |

|---|---|

| Utilisation du processeur critique |

Se produit lorsque l’utilisation du CPU dépasse le seuil critique du CPU. |

| Usage du processeur normal |

Se produit lorsque l’utilisation du CPU retombe sous le seuil d’alerte du CPU. |

| Avertissement d'usage du processeur |

Se produit lorsque l’utilisation du CPU dépasse le seuil d’alerte du CPU ou redevient inférieur au seuil critique du CPU. |

| Utilisation de la mémoire critique |

Se produit lorsque l’utilisation de la mémoire dépasse le seuil critique de la mémoire. |

| Utilisation de la mémoire normale |

Se produit lorsque l’utilisation de la mémoire redevient inférieure au seuil d’alerte de la mémoire. |

| Avertissement d'utilisation de la mémoire |

Se produit lorsque l’utilisation de la mémoire dépasse le seuil d’alerte de la mémoire ou redevient inférieur au seuil d’utilisation critique de la mémoire. |

| Décodage critique NVIDIA |

Se produit lorsque l’utilisation du décodage NVIDIA dépasse le seuil critique de NVIDIA. |

| Décodage normal NVIDIA |

Se produit lorsque l’utilisation du décodage NVIDIA redevient inférieur au seuil d’alerte de NVIDIA. |

| Avertissement du décodage NVIDIA |

Se produit lorsque l’utilisation du décodage NVIDIA dépasse le seuil d’alerte du décodage NVIDIA ou redevient inférieur au seuil critique de NVIDIA. |

| Mémoire critique NVIDIA |

Se produit lorsque l’utilisation de la mémoire NVIDIA dépasse le seuil critique de la mémoire NVIDIA. |

| Mémoire normale NVIDIA |

Se produit lorsque l’utilisation de la mémoire NVIDIA redevient inférieure au seuil d’alerte de NVIDIA. |

| Avertissement de la mémoire NVIDIA |

Se produit lorsque l’utilisation de la mémoire NVIDIA dépasse le seuil d’alerte de la mémoire NVIDIA ou redevient inférieure au seuil critique de NVIDIA. |

| Rendu critique NVIDIA |

Se produit lorsque l’utilisation de NVIDIA dépasse le seuil critique du NVIDIA. |

| Rendu normal de NVIDIA |

Se produit lorsque l’utilisation de NVIDIA redevient inférieure au seuil d’alerte du NVIDIA. |

| Avertissement du rendu NVIDIA |

Se produit lorsque l’utilisation de la mémoire NVIDIA dépasse le seuil d’alerte du rendu NVIDIA ou redevient inférieure au seuil critique de NVIDIA. |

| Disponibilité du service critique |

Se produit lorsqu’un service de serveur s’arrête de fonctionner. Il n’existe aucune valeur de seuil pour cet événement. |

| Disponibilité du service normale |

Se produit lorsque l’état d’un service de serveur se remet à fonctionner. Il n’existe aucune valeur de seuil pour cet événement. |

Moniteur système - Caméra :

|

Événement |

Description |

|---|---|

| FPS en direct critique |

Se produit lorsque le FPS en direct devient inférieur au seuil critique de FPS en direct. |

| FPS en direct normal |

Se produit lorsque le FPS en direct dépasse le seuil d’alerte de FPS en direct. |

| Avertissement FPS en direct |

Se produit lorsque le FPS)en direct devient inférieur au seuil critique de FPS en direct ou dépasse le seuil critique de celui-ci. |

| FPS d'enregistrement critique |

Se produit lorsque le FPS d’enregistrement devient inférieur au seuil critique du FPS d’enregistrement. |

| FPS d'enregistrement normal |

Se produit lorsque le FPS d’enregistrement dépasse le seuil d’alerte du FPS d’enregistrement. |

| Avertissement FPS d'enregistrement |

Se produit lorsque le FPS en direct devient inférieure au seuil d’alerte FPS d’enregistrement ou dépasse le seuil critique de FPS d’enregistrement. |

| Espace utilisé critique |

Se produit lorsque l’espace utilisé pour les enregistrements par une caméra spécifique dépasse le seuil critique d’espace utilisé. |

| Espace utilisé normal |

Se produit lorsque l’espace utilisé pour les enregistrements par une caméra spécifique redevient inférieur au seuil d’alerte d’espace utilisé. |

| Avertissement d'espace utilisé |

Se produit lorsque l’espace utilisé pour les enregistrements par une caméra spécifique dépasse le seuil d’alerte d’espace utilisé ou devient inférieur au seuil critique d’espace utilisé. |

Moniteur système - Disque :

|

Événement |

Description |

|---|---|

| Espace libre critique |

Se produit lorsque l’espace de stockage utilisé dépasse le seuil critique d’espace libre. |

| Espace libre normal |

Se produit lorsque l’espace de stockage utilisé devient inférieur au seuil critique d’espace libre. |

| Avertissement d'espace libre |

Se produit lorsque l’espace de stockage utilisé dépasse le seuil d’alerte d’espace utilisé ou redevient inférieur au seuil critique d’espace libre. |

Moniteur système - Stockage :

|

Événement |

Description |

|---|---|

| Durée de rétention critique |

Se produit lorsque le système prédit que l’espace libre de stockage sera plus vite consommé que la valeur de seuil critique du temps de rétention. Par exemple, lorsque les données des flux vidéo consomment l’espace de stockage plus rapidement que prévu. |

| Durée de rétention normale |

Se produit lorsque le système prédit que l’espace libre de stockage sera plus vite consommé que la valeur de seuil d’alerte du temps de rétention. Par exemple lorsque les données des flux vidéo consomment l’espace de stockage à la vitesse prévue. |

| Avertissement de durée de rétention |

Se produit lorsque le système prédit que l’espace de stockage sera plus vite consommé que la valeur de seuil d’alerte du temps de rétention ou moins rapidement que la valeur de seuil critique du temps de rétention. Par exemple, lorsque les données des flux vidéo consomment l’espace de stockage plus rapidement que prévu en raison d’un nombre de mouvements accrus détectés par les caméras configurées pour passer en mode enregistrement en cas de détection de mouvement. |

Autre :

Événements à partir des intégrations et des produits complémentaires :

Les événements à partir des intégrations et des produits complémentaires peuvent être utilisés dans le système de règles :

- Les événements analytiques peuvent également être utilisés dans le système de règles

Règles

Règles (explications)

Les règles spécifient les actions à réaliser dans des conditions particulières. Exemple : Lorsqu'un mouvement est détecté (condition), une caméra doit commencer à enregistrer (action).

Voici des exemples de ce que vous pouvez faire avec les règles :

- Débuter et terminer un enregistrement

- Régler la fluidité d'images en direct (autre que par défaut)

- Régler la fluidité d'images enregistrées (autre que par défaut)

- Débuter et terminer une patrouille PTZ

- Mettre en pause et reprendre une patrouille PTZ

- Déplacer les caméras PTZ dans des positions spécifiques

- Activer/désactiver des sorties

- Envoyer des notifications par e-mail

- Journaliser des entrées

- Générer des événements

- Appliquer de nouveaux paramètres aux périphériques, par exemple une résolution différente sur une caméra

- Faire apparaître la vidéo dans les destinataires Matrix

- Activer et arrêter des modules d'extension

- Activer et arrêter des flux de périphériques

Le fait d'arrêter un périphérique signifie qu'aucune vidéo n'est plus transférée à partir du périphérique vers le système, auquel cas ni le visionnement en direct, ni l'enregistrement ne sont possibles. Au contraire, un périphérique sur lequel vous avez arrêté l'alimentation peut toujours communiquer avec le serveur d'enregistrement, et vous pouvez lancer l'alimentation automatiquement depuis le périphérique par le biais d'une règle, contrairement à l'arrêt manuel de l'appareil dans le Management Client.

Le contenu de certaines règles peut demander à ce que certaines fonctions soient activées pour les périphériques concernés. Par exemple, une règle qui précise qu'une caméra doit enregistrer, ne fonctionne pas comme souhaité si l'enregistrement n'est pas activé pour la caméra concernée. Avant de créer une règle, Milestone vous recommande donc vivement de vérifier que les périphériques impliqués sont capables de fonctionner conformément aux intentions.

Règles par défaut (explications)

Votre système contient un certain nombre de règles par défaut que vous pouvez utiliser sans autre forme de configuration pour les fonctions élémentaires. Vous pouvez désactiver ou modifier les règles par défaut en fonction de vos besoins. Si vous modifiez ou désactivez les règles par défaut, votre système peut ne pas fonctionner selon vos souhaits, ni garantir que les flux vidéo ou audio arrivent automatiquement au système.

|

Règle par défaut |

Description |

|---|---|

| Aller au préréglage en fin de PTZ |

Veille à ce que les caméras PTZ se déplacent à leurs positions prédéfinies par défaut respectives après qu'elles ont été opérées manuellement. Cette règle n'est pas activée par défaut. Même lorsque la règle est activée, vous devez avoir des positions prédéfinies par défaut en ce qui concerne les caméras PTZ concernées pour que la règle fonctionne. Pour ce faire, allez dans l'onglet Préréglages. |

| Lire le message audio sur demande |

Veille à ce que la vidéo soit enregistrée automatiquement lorsqu'une requête externe se produit. La demande est toujours déclenchée par un système s'intégrant en externe avec votre système, et la règle est principalement utilisée par les intégrateurs de systèmes externes ou de modules d'extension. |

| Enregistrer sur signet |

S'assure que la vidéo est enregistrée automatiquement lorsqu'un opérateur configure un signet dans XProtect Smart Client. Cette action n'est possible que si vous avez activé l'enregistrement des caméras concernées. Par défaut, l'enregistrement est activé. Pour cette règle, la durée d'enregistrement par défaut est fixée à trois secondes avant le positionnement du signet et 30 secondes après le positionnement du signet. Vous pouvez modifier les temps d'enregistrement par défaut dans la règle. La mise en mémoire-tampon préalable configurable dans l'onglet Enregistrement doit être identique ou supérieure à la durée de pré-enregistrement. |

| Enregistrer sur mouvement |

Veille à ce que tant que le mouvement est détecté par les caméras, la vidéo est enregistrée, à condition que l'enregistrement soit activé pour les caméras en question. Par défaut, l'enregistrement est activé. Bien que la règle par défaut indique un enregistrement basé sur la détection du mouvement, elle ne garantit pas que la vidéo soit enregistrée par le système car vous pouvez avoir désactivé l'enregistrement d'une caméra individuelle pour une ou plusieurs caméras. Même lorsque l'enregistrement est activé, il ne faut pas oublier que la qualité des enregistrements peut être affectée par les paramètres d'enregistrement de chaque caméra. |

| Enregistrer sur demande |

Veille à ce que la vidéo soit enregistrée automatiquement lorsqu'une demande externe survient, à condition que l'enregistrement soit activé pour les caméras en question. Par défaut, l'enregistrement est activé. La demande est toujours déclenchée par un système s'intégrant en externe avec votre système, et la règle est principalement utilisée par les intégrateurs de systèmes externes ou de modules d'extension. |

| Activer le flux audio |

Veille à ce que les flux audio de tous les microphones et haut-parleurs connectés soient automatiquement alimentés vers le système. Bien que la règle par défaut donne accès aux flux audio des microphones et haut-parleurs connectés immédiatement après installation du système, elle ne garantit pas que l'audio sera enregistré, car les paramètres d'enregistrement doivent être précisés séparément. |

| Activer le flux |

Veille à ce que les flux vidéo de toutes les caméras connectées soient automatiquement alimentés vers le système. Bien que la règle par défaut donne accès aux flux vidéo des caméras connectées immédiatement après installation du système, elle ne garantit pas que la vidéo soit enregistrée, car les paramètres d'enregistrement des caméras doivent être précisés séparément. |

| Activer le flux de métadonnées |

Veille à ce que les flux de données de toutes les caméras connectées soient automatiquement alimentés vers le système. Bien que la règle par défaut donne accès aux flux de données des caméras connectées immédiatement après installation du système, elle ne garantit pas que les données soient enregistrées, car les paramètres d'enregistrement des caméras doivent être précisés séparément. |

|

Afficher la notification de demande d'accès |

Veille à ce que tous les événements de contrôle d'accès classés comme « Demande d'accès », entraîne l'apparition d'une notification de demande d'accès dans XProtect Smart Client, à moins que la fonction de notification ne soit désactivée dans le profil Smart Client. |

Recréer les règles par défaut

Si vous supprimez une règle par défaut sans le vouloir, vous pouvez la recréer en saisissant le texte ci-après :

|

Règle par défaut |

Texte à saisir |

|---|---|

| Aller au préréglage en fin de PTZ |

Réaliser une action sur session manuelle PTZ arrêtée de toutes les caméras Passer immédiatement à la position prédéfinie par défaut sur le périphérique sur lequel l'événement s'est produit |

| Lire le message audio sur demande |

Exécuter une action sur un message audio sur demande Lire le message audio à partir des métadonnées disponibles sur les périphériques ayant la priorité 1 |

| Enregistrer sur signet |

Réaliser une action sur Référence de signet demandée par toutes les caméras, tous les microphones, tous les haut-parleurs lance l'enregistrement trois secondes auparavant sur le périphérique sur lequel l'événement s'est produit. Réaliser une action 30 secondes immédiatement après l'arrêt de l'enregistrement |

| Enregistrer sur mouvement |

Réaliser une action sur Mouvement lancé par toutes les caméras lance l'enregistrement trois secondes avant sur le périphérique sur lequel l'événement s'est produit Réaliser une action d'arrêt sur Mouvement arrêté par les caméras arrête l'enregistrement trois secondes après |

| Enregistrer sur demande |

Réaliser une action sur Demander le départ de l'enregistrement d'une source externe lance l'enregistrement immédiatement sur les périphériques à partir de métadonnées Réaliser une action d'arrêt sur Demander l'arrêt de l'enregistrement d'une source externe arrête l'enregistrement immédiatement |

| Activer le flux audio |

Exécuter une action dans un intervalle de temps lance toujours les flux sur tous les microphones, tous les haut-parleurs Réaliser une action lorsque l'intervalle de temps termine immédiatement le flux |

| Activer le flux |

Exécuter une action dans un intervalle de temps lance toujours les flux sur toutes les caméras Réaliser une action lorsque l'intervalle de temps termine immédiatement le flux |

| Activer le flux de métadonnées |

Exécuter une action dans un intervalle de temps lance toujours les flux sur toutes les métadonnées Réaliser une action lorsque l'intervalle de temps termine immédiatement le flux |

|

Afficher la notification de demande d'accès |

Exécuter une action sur demande d'Accès (Catégories de Contrôle d'accès) à partir des Systèmes [+ unités] Afficher la notification de demande d'accès intégrée |

Complexité de la règle (explications)

Votre nombre exact d'options dépend du type de règle que vous souhaitez créer et du nombre de périphériques à disposition sur votre système. Les règles offrent un degré élevé de flexibilité : vous pouvez associer un événement et des conditions de temps, spécifier plusieurs actions dans une seule règle et souvent créer des règles qui couvrent plusieurs ou tous les périphériques de votre système.

Vous pouvez rendre vos règles aussi simples ou aussi complexes que nécessaire. Par exemple, vous pouvez créer des règles très simples basées sur une durée :

|

Exemple |

Explication |

|---|---|

| Règle très simple basée sur une durée |

Les lundis entre 08h30 et 11h30 (condition de temps), les caméras 1 et 2 lancent l'enregistrement (action) au début de la période spécifiée et arrêtent l'enregistrement (arrêt d'action) lorsque la période spécifiée expire. |

| Règle très simple basée sur un événement |

Lorsqu'un mouvement est détecté (condition d'événement) sur la Caméra 1, Caméra 1 lance immédiatement l'enregistrement (action) puis arrête l'enregistrement (arrêt d'action) après 10 secondes. Même si une règle basée sur événement est activée par un événement sur un périphérique, vous pouvez préciser que des actions doivent avoir lieu sur un ou plusieurs périphériques différents. |

| Règle impliquant plusieurs périphériques |

Lorsqu'un mouvement est détecté (condition d'événement) sur la caméra 1, la caméra 2 doit immédiatement lancer l'enregistrement (action) puis la sirène raccordée à la sortie 3 doit sonner (action) immédiatement. Puis, après écoulement de 60 secondes, la caméra 2 doit arrêter l'enregistrement (arrêt d'action), et la sirène raccordée à la sortie 3 doit arrêter de sonner (arrêt d'action). |

| Règle combinant la durée, les événements et les périphériques |

Lorsqu'un mouvement est détecté (condition d'événement) sur la caméra 1, que le jour de la semaine est samedi ou dimanche (condition de temps), la caméra 1 et la caméra 2 lancent immédiatement l'enregistrement (action), et une notification est envoyée au responsable de la sécurité (action). Puis, 5 secondes après la fin de détection du mouvement sur la caméra 1 ou 2, les 2 caméras arrêtent l'enregistrement (arrêt d'action). |

Selon les besoins de votre entreprise, il convient souvent de créer plusieurs règles simples plutôt que de créer quelques règles complexes. Même si cela signifie que vous avez plus de règles dans votre système, cela offre un moyen simple de conserver un aperçu des actions de vos règles. Le fait de ne pas compliquer les règles veut également dire que vous avez plus de flexibilité lorsqu'il s'agit de désactiver/activer des éléments de règle individuels. Avec des règles simples, vous pouvez désactiver/activer des règles complètes le cas échéant.

Valider les règles (explications)

Vous pouvez valider le contenu d'une règle individuelle ou de toutes les règles en une seule fois. Lorsque vous créez une règle, l'assistant Gérer la règle veille à ce que tous les éléments de la règle aient un sens. Toutefois, lorsqu'une règle a existé pendant quelque temps, il est possible qu'un ou que plusieurs éléments de la règle aient pu être affectés par une autre configuration et il est possible que la règle ne fonctionne plus. Par exemple, si une règle est déclenchée par un profil de temps spécifique, la règle ne fonctionnera plus si le profil de temps en question a été effacé ou si vous ne disposez plus des permissions vous permettant d'y accéder. Il peut être difficile de se faire une vue d'ensemble de tels effets involontaires de configuration.

La validation des règles vous aide à suivre les règles concernées par une modification. La validation a lieu en se basant sur chaque règle et chaque règle est validée de manière isolée. Il n'est pas possible de valider les règles les unes par rapport aux autres (par exemple pour savoir si une règle est en conflit avec une autre), même lors de l'utilisation de la fonction Valider toutes les règles.

Il n'est pas possible de valider si la configuration des conditions préalables en-dehors de la règle elle-même empêche la règle de fonctionner. Par exemple, une règle qui indique qu'un enregistrement doit avoir lieu lorsqu'un mouvement est détecté par une caméra précise est validée si les éléments de la règle sont corrects et cela même si la détection du mouvement (qui est activée au niveau de la caméra, et non au travers des règles) n'a pas été activée pour la caméra concernée.

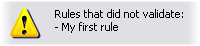

Vous pouvez valider une règle individuelle ou toutes les règles en même temps en faisant un clic droit sur la règle à valider et en sélectionnant Valider la règle ou Valider toutes les règles. Une boîte de dialogue vous indique si la ou les règles ont été bien validées. Si vous choisissez de valider plus d'une règle et qu'une ou plusieurs règles n'ont pas été exécutées, la boîte de dialogue énumère les noms des règles affectées.

Ajouter une règle

Lorsque vous créer des règles, vous êtes guidé par l'assistant Gérer la règle qui ne contient que les options pertinentes.

Il veille à ce qu'une règle ne contienne pas d'éléments manquants. En fonction du contenu de votre règle, il suggère automatiquement des actions d'arrêt appropriées (à savoir ce qui devrait se passer lorsqu'une règle n'est plus applicable), afin de veiller à ce que vous ne créiez pas accidentellement des règles sans fin.

- Cliquez avec le bouton droit sur l’article Règles > Ajouter une règle. Cela ouvre l’assistant Gestion des règles. L'assistant vous guide dans la spécification du contenu de votre règle.

- Spécification d'un nom et d'une description de la nouvelle règle dans les champs Nom et Description respectivement.

- Sélectionnez le type pertinent de condition de la règle : soit une règle qui effectue une ou plusieurs actions lorsqu'un événement particulier a lieu, soit une règle qui exécute plusieurs actions lorsqu'une période de temps précise est saisie.

- Cliquez sur Suivant dans l'assistant pour passer à l'étape seconde de l'assistant. Dans la seconde étape de l'assistant, définissez les autres conditions de la règle.

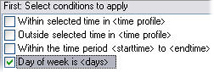

- Sélectionnez une ou plusieurs conditions, par exemple Le jour de la semaine est <jour> :

En fonction de vos sélections, modifiez la description de la règle dans la partie inférieure de la fenêtre de l'assistant :

Cliquez sur les éléments soulignés en italique gras pour préciser le contenu exact. Par exemple, le fait de cliquer sur le lien jours dans notre exemple, vous permet de sélectionner un ou plusieurs jours de la semaine lors desquels la règle est applicable.

- Après avoir indiqué vos conditions exactes, cliquez sur Suivant pour passer à la prochaine étape de l'assistant et sélectionner les actions qui doivent être couvertes par la règle. En fonction du contenu et de la complexité de votre règle, vous devrez peut-être définir d'autres étapes, telles que des événements et des actions d'arrêt. Par exemple, si une règle indique qu'un périphérique doit exécuter une action particulière durant un intervalle de temps (par exemple les jeudis entre 8h00 et 10h30), l'assistant peut vous demander de préciser ce qui doit se passer et quand l'intervalle de temps se termine.

- Votre règle est activée par défaut après sa création si ses conditions sont satisfaites. Si vous ne voulez pas que votre règle soit activée directement, décochez la case Activé.

- Cliquez sur Terminer.

Modifier, copier et renommer une règle

- Dans le volet Vue d'ensemble, faites un clic droit sur la règle concernée.

- Sélectionnez :

Modifier règle ou Copier règle ou Renommer règle. L'assistant Gérer la règle s'ouvre.

- Dans l'assistant, renommez et/ou modifiez la règle. Si vous avez sélectionné Copier règle, l'assistant s'ouvre, affichant une copie de la règle sélectionnée.

- Cliquez sur Terminer.

Désactiver et activer une règle

Votre système applique une règle dès que les conditions de la règle s'appliquent ce qui signifie qu'elle est active. Si vous ne voulez pas qu'une règle soit active, vous pouvez la désactiver. Lorsqu'une règle est désactivée, le système n'applique pas la règle, même si les conditions s'appliquent. Vous pouvez facilement activer/désactiver la règle ultérieurement.

Désactiver une règle- Dans le volet Vue d'ensemble, sélectionnez la règle.

- Décochez la case Activé dans le volet Propriétés.

- Cliquez sur Sauvegarder dans la barre d'outils.

- Une icône avec une croix rouge indique que la règle a été désactivée dans la liste des règles :

Lorsque vous souhaitez réactiver la règle, sélectionnez la règle, cochez la case Activer et sauvegardez la configuration.

Temps récurrent

Lorsque vous configurez une action pour qu'elle soit exécutée sur un calendrier détaillé et périodique.

Par exemple :

- Chaque semaine, le mardi, à chaque heure entre 15h00 et 15h30

- Le 15 du mois tous les 3 mois à 11h45

- Chaque jour, chaque heure entre 15h00 et 19h00

L'heure est configurée en fonction des paramètres de l'heure locale du serveur sur lequel Management Client est installé.

Vous pouvez éventuellement sélectionner un profil de temps pour assurer que la règle ne s'exécute que dans ou en dehors de l'intervalle du profil de temps.

Pour des instructions générales sur comment configurer une nouvelle règle, voir Ajouter une règle.

Pour en savoir plus sur les profils de temps, voir Profils temporels.

Profils temporels

Les fonctions disponibles dépendent du système que vous utilisez. Voir https://www.milestonesys.com/solutions/platform/product-index/ pour plus d'informations.

Les profils de temps sont des périodes de temps définies par l'administrateur. Vous pouvez utiliser les profils de temps lors de la création de règles, par exemple une règle spécifiant qu'une certaine action doit se dérouler dans une certaine période de temps.

En outre, les profils de temps sont attribués aux rôles en plus des profils Smart Client. Par défaut, il est attribué par défaut à tous les rôles le profil de temps Toujours. Cela signifie que les membres de rôles avec ce profil de temps par défaut joint n'ont aucune limite de temps sur leurs droits d'utilisateurs dans le système. Vous pouvez également assigner un profil de temps alternatif à un rôle.

Les profils de temps sont très souples : ils peuvent être basés sur une ou plusieurs périodes uniques, une ou plusieurs périodes récurrentes ou une combinaison de périodes uniques et récurrentes. Beaucoup d'utilisateur peuvent maîtriser les concepts des périodes de temps uniques et récurrentes des applications du calendrier, comme celle dans Outlook de Microsoft®.

Les profils de temps s'appliquent toujours à l'heure locale. Cela signifie que si votre système est doté de serveurs d'enregistrement dans différents fuseaux horaires, les actions (par ex. enregistrement des caméras) associées aux profils de temps sont exécutées dans chaque heure locale du serveur d'enregistrement. Exemple : Si vous avez un profil de temps couvrant la période allant de 8h30 à 9h30, toutes les actions associées à un serveur d'enregistrement à New York sont exécutées entre 8h30 et 9h30 heure de New York, tandis que les mêmes actions sur un serveur placé à Los Angeles ont lieu plus tard, lorsqu'il est entre 8h30 et 9h30 à Los Angeles.

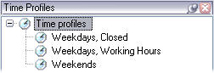

Les profils de temps sont créés et gérés en développant Règles et événements > Profils de temps. Une liste de profils de temps s'ouvre : Exemple seulement :

Pour voir une alternative aux profils de temps, reportez-vous aux Profils de temps toute la journée (explications).

Spécifier un profil de temps

- Dans la liste des profils de temps, faites un clic droit dans Profils de temps > Ajouter profil de temps Cela ouvre la fenêtre Profil de temps.

- Dans la fenêtre Profil de temps, saisissez un nom pour le nouveau profil de temps dans le champ Nom. Facultativement, saisissez une description du nouveau profil de temps dans le champ Description.

- Dans le calendrier de la fenêtre Profil de temps, sélectionnez Vue quotidienne, Vue hebdomadaire, ou Vue mensuelle, puis faites un clic droit à l'intérieur du calendrier et sélectionnez Ajouter une période unique ou Ajouter une période récurrente.

- Une fois que vous avez spécifié les périodes pour votre profil de temps, cliquez sur OK dans la fenêtre Profil de temps. Votre système ajoute le nouveau profil de temps dans la liste des profils de temps. Si à un stade ultérieur vous voulez modifier ou supprimer le profil de temps, vous pouvez également le faire à partir de la liste des profils de temps.

Ajouter une période unique

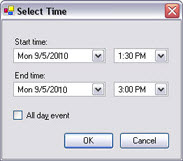

Lorsque vous sélectionnez Ajouter une période unique, la fenêtre Sélectionner la période s'affiche :

Le format de présentation de la date et de l'heure peut s'afficher différemment sur votre système.

- Dans la fenêtre Sélectionner la période, indiquez une Heure de début et une Heure de fin. Si la période doit couvrir des journées entières, cochez la case Événement d'un jour.

- Cliquez sur OK.

Spécifier une période récurrente

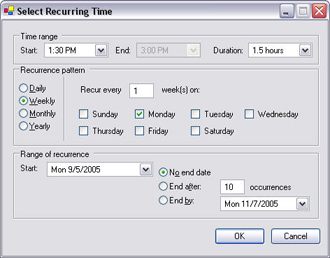

Lorsque vous sélectionnez Ajouter une période récurrente, la fenêtre Sélectionner la période récurrente s'affiche :

- Dans la fenêtre Sélectionner la période, indiquez la plage horaire, le modèle de périodicité et la plage de périodicité.

- Cliquez sur OK.

Un profil de temps peut contenir plusieurs périodes. Si vous souhaitez que votre profil de temps contienne d'autres périodes, ajoutez des périodes uniques ou récurrentes.

Modifier un profil de temps

- Dans la liste des profils de temps du volet Vue d'ensemble, faites un clic droit sur le profil de temps concerné, puis sélectionnez Modifier le profil de temps. Cela ouvre la fenêtre Profil de temps.

- Modifiez le profil de temps en fonction de vos besoins. Après modification du profil de temps, cliquez sur OK dans la fenêtre Profil de temps. Vous revenez dans la liste des profils de temps.

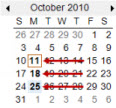

Dans la fenêtre Informations profil de temps, vous pouvez modifier le profil de temps selon vos besoins. N'oubliez pas qu'un profil de temps peut contenir plusieurs périodes et que les périodes peuvent être récurrentes. Le petit aperçu mensuel dans le coin supérieur droit peut vous aider à obtenir un aperçu rapide des périodes couvertes par le profil, car les dates contenant des heures spécifiques sont en gras.

Dans cet exemple, les dates en gras indiquent que les périodes s'étendent sur plusieurs jours et qu'une durée récurrente a été précisée les lundis.

Profils de temps toute la journée (explications)

Lorsque les caméras sont placées à l'extérieur, il est souvent nécessaire de diminuer la résolution des caméras, d'activer le noir et blanc ou de modifier d'autres paramètres lorsqu'il fait sombre ou lorsqu'il y a beaucoup de soleil. Le plus au nord ou le plus au sud par rapport à l'équateur se trouvent les caméras, plus les heures de lever et de coucher du soleil varient au cours de l'année. Ce qui fait qu'il est impossible d'utiliser des profils de temps fixes pour ajuster les paramètres de la caméra en fonction de la lumière.

Dans une telle situation, vous pouvez créer des profils de temps toute la journée en lieu et place afin de définir le lever et le coucher de soleil dans une zone géographique spécifique. Au travers des coordonnées géographiques, le système calcule les heures de lever et de coucher du soleil et incorpore même l'heure d'été ou l'heure d'hiver. Ainsi, le profil de temps suit automatiquement les changements annuels de lever/coucher du soleil dans la zone choisie, faisant que le profil est actif uniquement lorsque nécessaire. Toutes les heures et toutes les dates se basent sur les paramètres de date et d'heure des serveurs de gestion. Vous pouvez également définir un décalage négatif ou positif (en minutes) pour l'heure de début (lever du soleil) et l'heure de fin (coucher du soleil). Le décalage pour l'heure de début et de fin peut être identique ou différent.

Vous pouvez utiliser les profils de temps toute la journée quand vous créez des règles, mais également des rôles.

Créer un profil de temps toute la journée

- Développez le dossier Règles et événements > Profils de temps.

- Dans la liste des profils de temps, faites un clic droit dans Profils de temps et sélectionnez Ajouter profil de temps toute la journée.