安全通信(已解释)

安全超文本传输协议 (HTTPS) 是超文本传输协议 (HTTP) 的扩展,用于通过计算机网络进行安全通信。 在 HTTPS 中,通信协议使用传输层安全 (TLS) 或其前身安全套接字层 (SSL) 进行加密。

在 XProtect VMS 中,通过使用具有非对称加密 (RSA) 的 SSL/TLS 获得安全通信。

SSL/TLS 使用一对密钥(一个私钥,一个公钥)验证、保护和管理安全连接。

证书颁发机构 (CA) 可以使用 CA 证书向服务器上的 Web 服务颁发证书。 此证书包含两个密钥,即私钥和公钥。公钥通过安装公共证书安装在 Web 服务的客户端(服务客户端)上。 私钥用于签署必须安装在服务器上的服务器证书。 每当服务客户端调用 Web 服务时,Web 服务都会将包含公钥的服务器证书发送到客户端。服务客户端可以使用已安装的公共 CA 证书验证服务器证书。 客户端和服务器现在可以使用公共和私人服务器证书来交换密钥,从而建立安全的 SSL/TLS 连接。

有关 TLS 的详细信息:https://en.wikipedia.org/wiki/Transport_Layer_Security

证书具有到期日。XProtect VMS不会在证书即将到期时警告您。如果证书到期:

• 客户端将不再信任具有过期证书的记录服务器,因此无法与其进行通信

• 记录服务器将不再信任具有过期证书的管理服务器,因此无法与其进行通信

• 移动设备将不再信任具有过期证书的移动设备服务器,因此无法与其进行通信

要更新证书,请按照本指南中的步骤进行操作,就像您创建证书时所做的那样。

管理服务器加密(已解释)

您可以加密管理服务器和记录服务器之间的双向连接。 在管理服务器上启用加密时,它适用于连接到管理服务器的所有记录服务器的连接。 如果在管理服务器上启用加密,则还必须在所有记录服务器上启用加密。在启用加密之前,必须在管理服务器和所有记录服务器上安装安全证书。

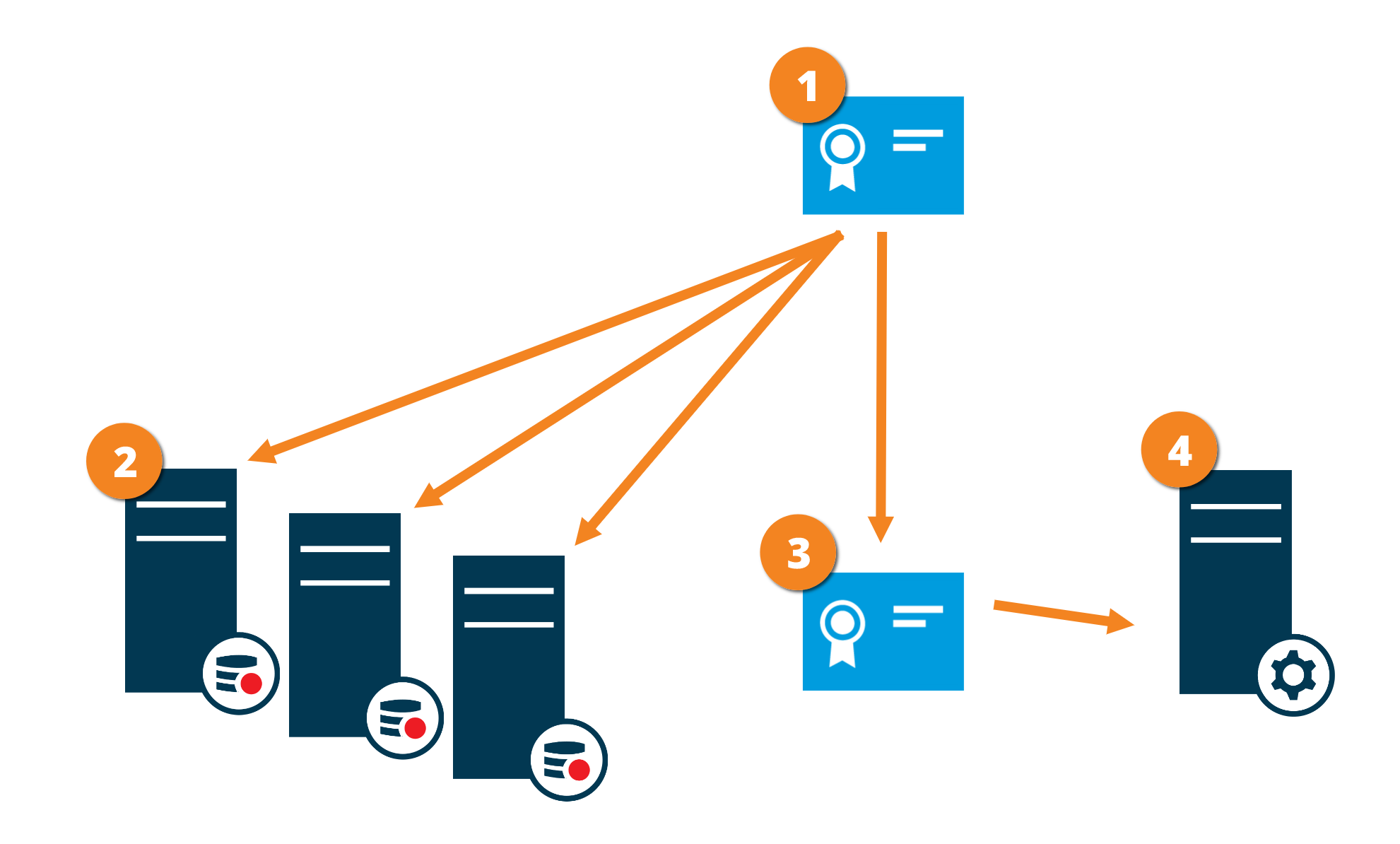

管理服务器的证书分发

该图说明了如何在 XProtect VMS 中签署、信任和分发证书以保护与管理服务器的通信的基本概念。

CA 证书充当受信任的第三方,受主体/所有者(管理服务器)和证书验证方(记录服务器)的信任

CA 证书充当受信任的第三方,受主体/所有者(管理服务器)和证书验证方(记录服务器)的信任

必须在所有记录服务器上信任 CA 证书。通过这种方式,记录服务器可以验证 CA 颁发的证书的有效性

必须在所有记录服务器上信任 CA 证书。通过这种方式,记录服务器可以验证 CA 颁发的证书的有效性

CA 证书用来在管理服务器与记录服务器之间建立安全连接

CA 证书用来在管理服务器与记录服务器之间建立安全连接

必须在运行管理服务器的计算机上安装 CA 证书

必须在运行管理服务器的计算机上安装 CA 证书

私人管理服务器证书要求:

- 向管理服务器颁发,以便管理服务器的主机名包含在证书中,作为主体(所有者)或位于作为证书颁发对象的 DNS 名称列表中

- 通过信任用于颁发管理服务器证书的 CA 证书,在管理服务器本身上受信任

- 通过信任用于颁发管理服务器证书的 CA 证书,在连接到管理服务器的所有记录服务器上都受信任

从管理服务器到记录服务器的加密(已解释)

您可以加密管理服务器和记录服务器之间的双向连接。 在管理服务器上启用加密时,它适用于连接到管理服务器的所有记录服务器的连接。 这一通信的加密必须遵循管理服务器上的加密设置。 因此,如果启用了管理服务器加密,则还必须在记录服务器上启用加密,反之亦然。在启用加密之前,必须在管理服务器和所有记录服务器(包括故障转移记录服务器)上安装安全证书。

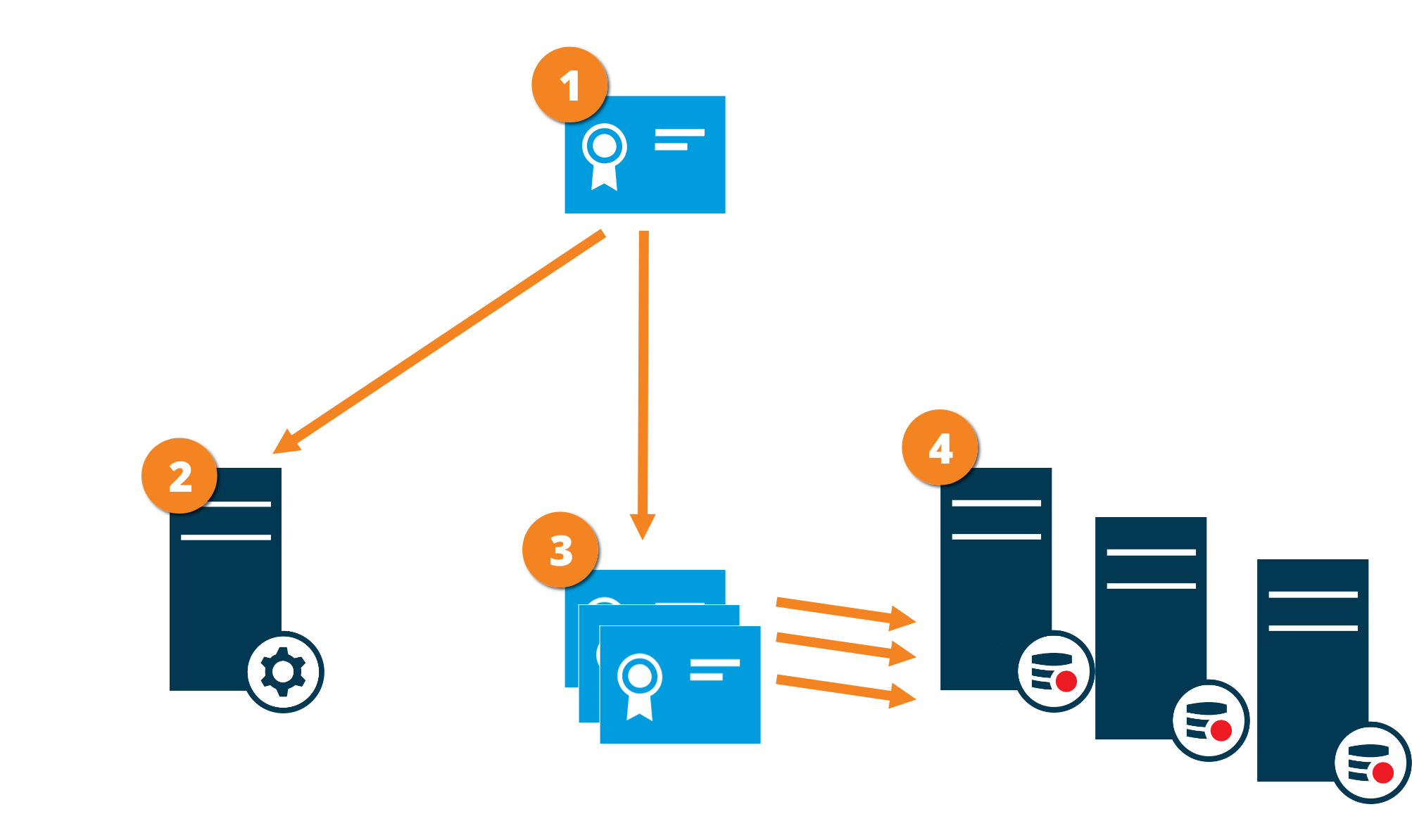

证书分发

该图说明了如何在 XProtect VMS 中签署、信任和分发证书以保护来自管理服务器的通信的基本概念。

CA 证书充当受信任的第三方,受主体/所有者(记录服务器)和证书验证方(管理服务器)的信任

CA 证书充当受信任的第三方,受主体/所有者(记录服务器)和证书验证方(管理服务器)的信任

必须在管理服务器上信任公共 CA 证书。 通过这种方式,管理服务器可以验证 CA 颁发的证书的有效性

必须在管理服务器上信任公共 CA 证书。 通过这种方式,管理服务器可以验证 CA 颁发的证书的有效性

CA 证书用来在记录服务器与管理服务器之间建立安全连接

CA 证书用来在记录服务器与管理服务器之间建立安全连接

必须在运行记录服务器的计算机上安装 CA 证书

必须在运行记录服务器的计算机上安装 CA 证书

私人记录服务器证书要求:

- 向记录服务器颁发,以便记录服务器的主机名包含在证书中,作为主体(所有者)或位于作为证书颁发对象的 DNS 名称列表中

- 通过信任用于颁发记录服务器证书的 CA 证书,在管理服务器上受信任

管理服务器和 Data Collector server 之间的加密(已解释)

当您具有以下类型的远程服务器时,可以加密管理服务器和关联的 Data Collector 服务器之间的双向连接:

- Recording Server

- Event Server

- Log Server

- LPR Server

- Mobile Server

在管理服务器上启用加密时,它适用于连接到管理服务器的所有 Data Collector 服务器的连接。这一通信的加密必须遵循管理服务器上的加密设置。 因此,如果启用了管理服务器加密,则还必须在与每个远程服务器关联的 Data Collector 服务器上启用加密,反之亦然。在启用加密之前,必须在管理服务器和与远程服务器关联的所有 Data Collector 服务器上安装安全证书。

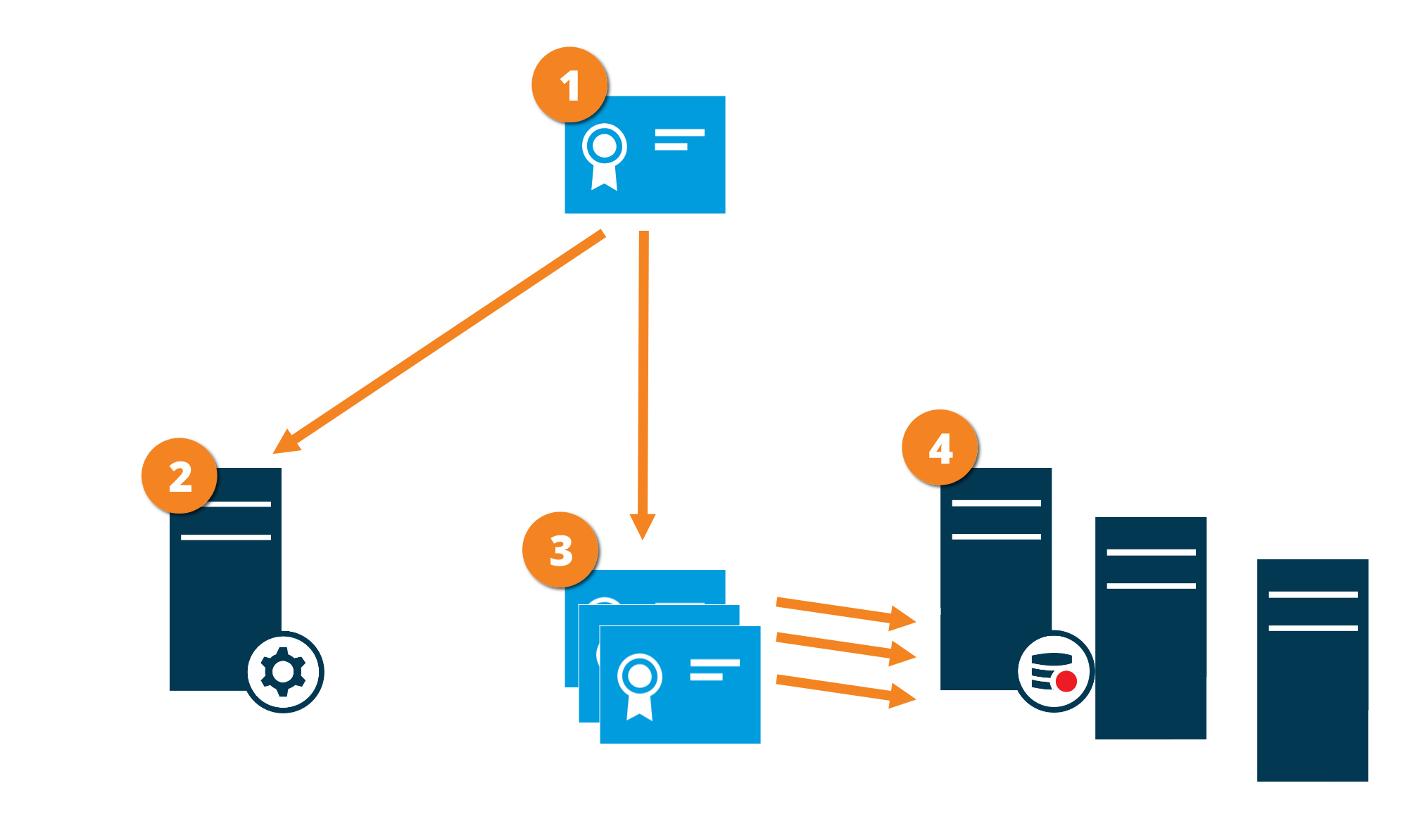

证书分发

该图说明了如何在 XProtect VMS 中签署、信任和分发证书以保护来自管理服务器的通信的基本概念。

CA 证书充当受信任的第三方,受主体/所有者(数据收集器服务器)和证书验证方(管理服务器)的信任

CA 证书充当受信任的第三方,受主体/所有者(数据收集器服务器)和证书验证方(管理服务器)的信任

必须在管理服务器上信任公共 CA 证书。 通过这种方式,管理服务器可以验证 CA 颁发的证书的有效性

必须在管理服务器上信任公共 CA 证书。 通过这种方式,管理服务器可以验证 CA 颁发的证书的有效性

CA 证书用来在数据收集器服务器与管理服务器之间建立安全连接

CA 证书用来在数据收集器服务器与管理服务器之间建立安全连接

必须在运行数据收集器服务器的计算机上安装 CA 证书

必须在运行数据收集器服务器的计算机上安装 CA 证书

私人数据收集器服务器证书要求:

- 向数据收集器服务器颁发,以便数据收集器服务器的主机名包含在证书中,作为主体(所有者)或位于作为证书颁发对象的 DNS 名称列表中

- 通过信任用于颁发数据收集器服务器证书的 CA 证书,在管理服务器上受信任

对从记录服务器检索数据的客户端和服务器进行加密(已解释)

如果在记录服务器上启用加密,则与从记录服务器检索数据流的所有客户端、服务器和集成的通信都经过加密。 在本文档中称为“客户端”:

- XProtect Smart Client

- Management Client

- Management Server(适用于系统监视器以及电子邮件通知中的图像和 AVI 视频剪辑)

- XProtect Mobile Server

- XProtect Event Server

- XProtect LPR

- Milestone Open Network Bridge

- XProtect DLNA Server

- 通过从记录服务器检索数据流的站点Milestone Interconnect

- 一些第三方 MIP SDK 集成

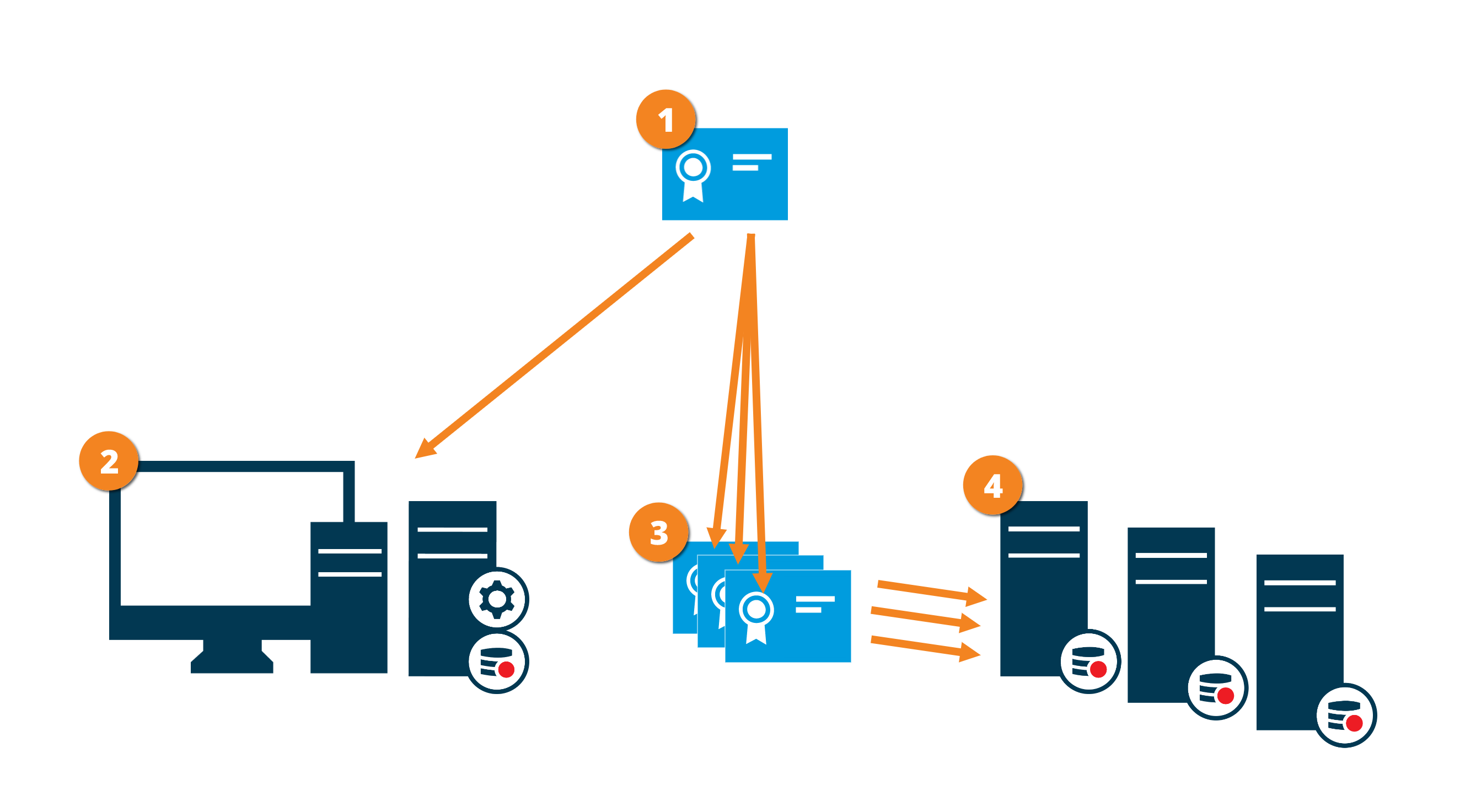

证书分发

该图说明了如何在 XProtect VMS 中签署、信任和分发证书以保护与记录服务器的通信的基本概念。

CA 证书充当受信任的第三方,受主体/所有者(记录服务器)和证书验证方(所有客户端)的信任

CA 证书充当受信任的第三方,受主体/所有者(记录服务器)和证书验证方(所有客户端)的信任

必须在所有客户端上信任 CA 证书。 通过这种方式,客户端可以验证 CA 颁发的证书的有效性

必须在所有客户端上信任 CA 证书。 通过这种方式,客户端可以验证 CA 颁发的证书的有效性

CA 证书用来在记录服务器与所有客户端和服务之间建立安全连接

CA 证书用来在记录服务器与所有客户端和服务之间建立安全连接

必须在运行记录服务器的计算机上安装 CA 证书

必须在运行记录服务器的计算机上安装 CA 证书

私人记录服务器证书要求:

- 向记录服务器颁发,以便记录服务器的主机名包含在证书中,作为主体(所有者)或位于作为证书颁发对象的 DNS 名称列表中

- 在运行从记录服务器检索数据流的服务的所有计算机上都受信任,通过信任用于颁发记录服务器证书的 CA 证书

- 运行记录服务器的服务帐户必须能够访问记录服务器上证书的私钥。

如果在记录服务器上启用加密,并且您的系统应用故障转移记录服务器,则 Milestone 建议您还准备故障转移记录服务器以进行加密。

移动设备服务器数据加密(已解释)

在 XProtect VMS 中,每个移动设备服务器都启用或禁用加密。 如果在移动设备服务器上启用加密,那么对于与检索数据流的所有客户端、服务和集成之间的通信,您可以选择使用加密通信。

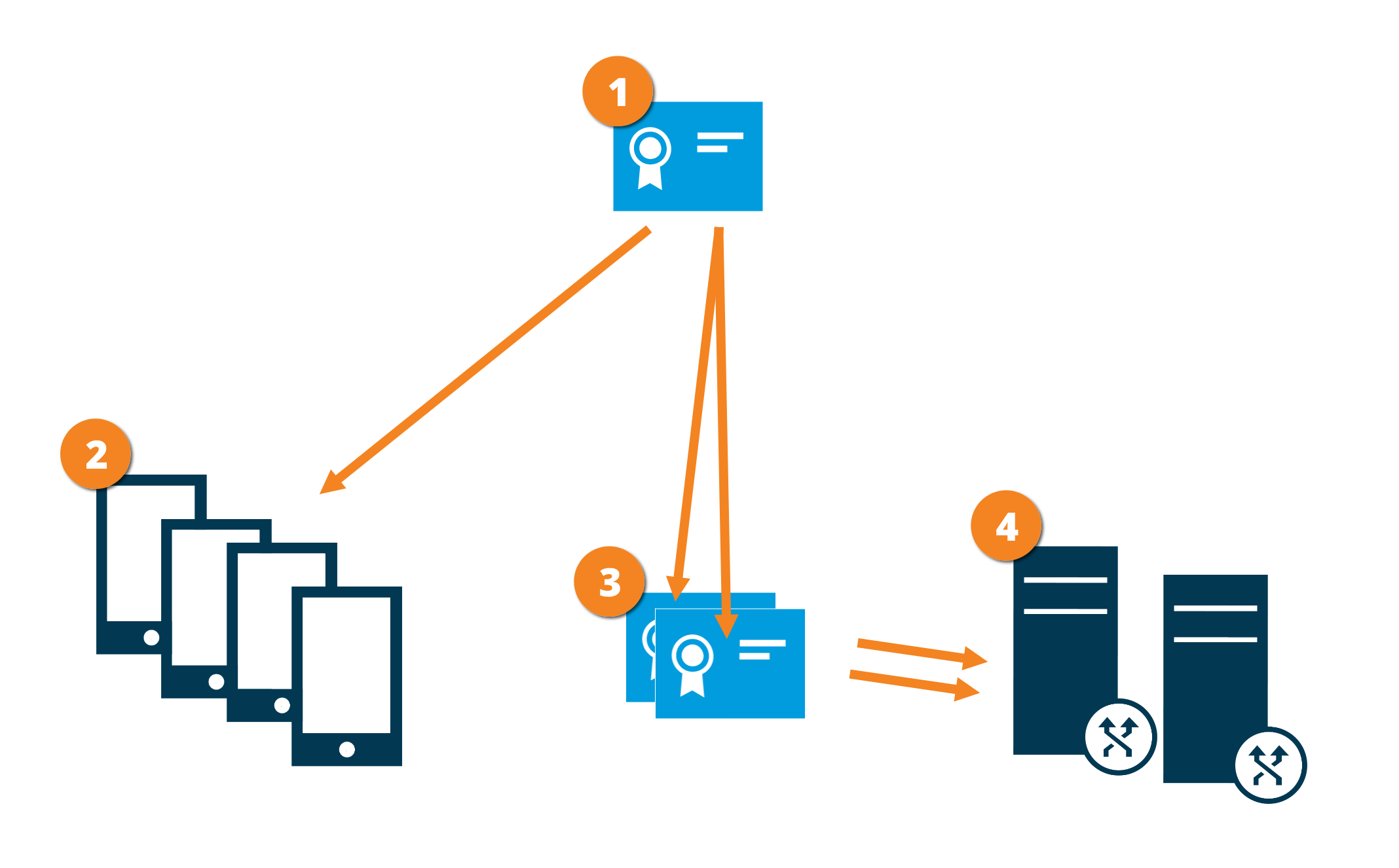

移动设备服务器的证书分发

该图说明了如何在 XProtect VMS 中签署、信任和分发证书以保护与移动设备服务器的通信的基本概念。

CA 证书充当受信任的第三方,受主体/所有者(移动设备服务器)和证书验证方(所有客户端)的信任

CA 证书充当受信任的第三方,受主体/所有者(移动设备服务器)和证书验证方(所有客户端)的信任

必须在所有客户端上信任 CA 证书。 通过这种方式,客户端可以验证 CA 颁发的证书的有效性

必须在所有客户端上信任 CA 证书。 通过这种方式,客户端可以验证 CA 颁发的证书的有效性

CA 证书用来在移动设备服务器与客户端和服务之间建立安全连接

CA 证书用来在移动设备服务器与客户端和服务之间建立安全连接

必须在运行移动设备服务器的计算机上安装 CA 证书

必须在运行移动设备服务器的计算机上安装 CA 证书

CA 证书要求:

- 移动设备服务器的主机名必须包含在证书的名称中,作为主体(所有者)或位于作为证书颁发对象的 DNS 名称列表中

- 必须在运行从移动设备服务器检索数据流的服务的所有设备上都信任证书

- 运行移动设备服务器的服务帐户必须能够访问 CA 证书的私钥

客户端的移动设备服务器加密要求

出于安全原因,Milestone 建议您在管理用户帐户设置时使用移动设备服务器和客户端之间的安全通信。

如果您未启用加密并使用 HTTP 连接,则 XProtect Web Client 中的按下即可发言功能将不可用。